更新时间:2025-09-17 GMT+08:00

执行基线检查

操作场景

基线检查功能提供定时自动检查和单次手动检查两种检测模式,具体如下:

- 定时自动检查:企业主机安全根据您配置的定时检查策略,定期自动执行基线检查。查看并配置基线检查策略请参见配置基线检查策略。

- 单次手动检查:如果您需要实时查看服务器的基线安全状况,可手动执行基线检查操作。

本章节为您介绍如何手动执行基线检查。

手动执行基线检查

- 登录企业主机安全控制台。

- 在控制台左上角,单击

图标,选择区域或项目。

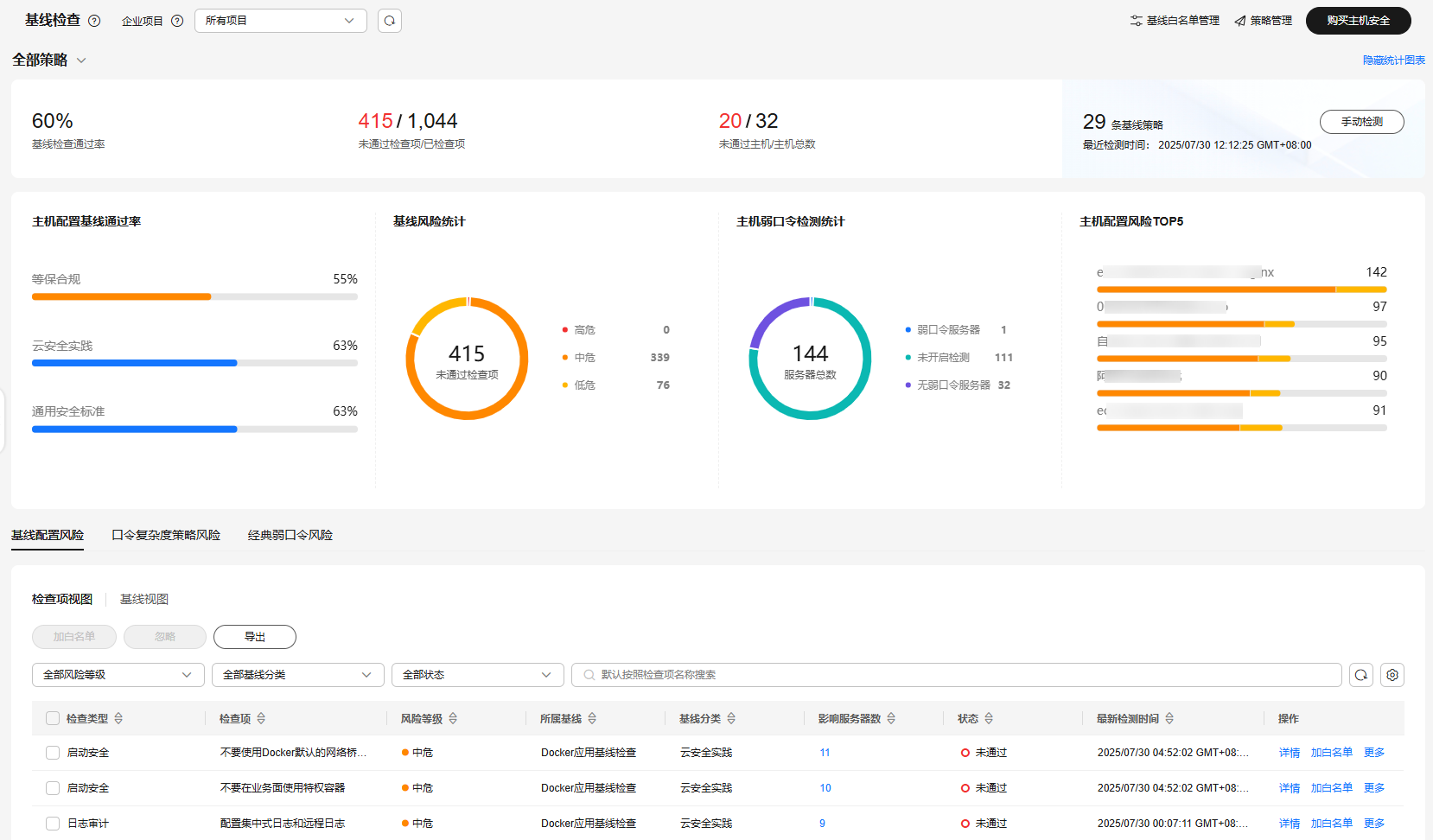

图标,选择区域或项目。 - 在左侧导航树中,选择,进入基线检查界面。 图1 基线检查

- (可选)如果您已开通企业项目,可在页面上方“企业项目”下拉框中选择企业项目,查看目标企业项目下的相关信息和数据。

- 在界面右上方,单击“手动检测”,系统弹出“选择手动检测策略”页面。

- 选中目标策略,并单击“确定”,开始检测。

如需了解策略详情或调整策略,可在基线检查页面右上角单击“策略管理”,进入策略管理页面,在目标策略所在行的“操作”列单击“编辑”,查看或修改策略信息。

- 查看“基线检查策略”下方“最近检测时间”为当前检测时间时,表示检测完成。

执行手动检测后,按钮状态变为检测中,如果检测时间超过30分钟,按钮会自动释放为可单击状态,此时仍需等待“最近检测时间”显示为当前检测时间才表示检测完成。

检测结束后可参照查看并处理基线检查结果查看对应检查项结果及修改建议。