通过VPN连接云下数据中心与云上VPC

操作场景

默认情况下,在Virtual Private Cloud (VPC) 中的弹性云服务器无法与您自己的数据中心或私有网络进行通信。如果您需要将VPC中的弹性云服务器和您的数据中心或私有网络连通,可以启用VPN功能。申请VPN后,用户需要配置安全组并检查子网的连通性,以确保VPN功能可用。主要场景分为两类:

- 点对点VPN:本端为处于云服务平台上的一个VPC,对端为一个数据中心,通过VPN建立用户数据中心与VPC之间的通信隧道。

- 点对多点VPN:本端为处于云服务平台上的一个VPC,对端为多个数据中心,通过VPN建立不同用户数据中心与VPC之间的通信隧道。

- 本端子网与对端子网不能重复。

- 本端和对端的IKE策略、IPsec策略、PSK相同。

- 本端和对端子网,网关等参数对称。

- VPC内弹性云服务器安全组允许访问对端和被对端访问。

- VPN对接成功后两端的服务器或者虚拟机之间需要进行通信,VPN的状态才会刷新为正常。

前提条件

已创建VPN所需的虚拟私有云和子网。

操作步骤

- 在管理控制台上,选择合适的IKE策略和IPsec策略申请VPN。

- 检查本端和对端子网的IP地址池。

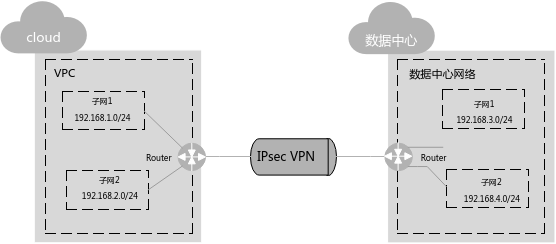

如图1所示,假设您在云中已经申请了VPC,并申请了2个子网(192.168.1.0/24,192.168.2.0/24),您在自己的数据中心Router下也有2个子网(192.168.3.0/24,192.168.4.0/24)。您可以通过VPN使VPC内的子网与数据中心的子网互相通信。

本端和对端子网IP池不能重合。例如,本端VPC有两个子网,分别为:192.168.1.0/24和192.168.2.0/24,那么对端子网的IP地址池不能包含本端VPC的这两个子网。

- 为弹性云服务器配置安全组规则,允许通过VPN进出用户数据中心的报文。

- 检查VPC安全组。

- 检查远端LAN配置(即对端数据中心网络配置)。

在远程LAN(对端数据中心网络)配置中有可以将VPN流量转发到LAN中网络设备的路由。如果VPN流量无法正常通信,请检查远程LAN是否存在拒绝策略。