Java

操作场景

使用Java语言进行后端服务签名时,您需要先获取SDK,然后导入工程,最后参考校验后端签名示例校验签名是否一致。

本章节以IntelliJ IDEA 2018.3.5版本为例介绍。

约束与限制

API绑定签名密钥后,发给后端的请求中才会添加签名信息。

前提条件

- 已在API网关控制台创建签名密钥,并绑定API,具体请参见创建并使用签名密钥。

- 已获取签名密钥的Key和Secret,请参见签名前准备获取。

- 请在API网关控制台选择“帮助中心”,在“SDK使用指引”页签中下载对应语言所使用SDK。或直接下载SDK的最新版本。

- 已获取apigateway-backend-signature-demo。

- 已安装IntelliJ IDEA 2018.3.5或以上版本,如果未安装,请至IntelliJ IDEA官方网站下载。

- 已安装JDK8及以上,JDK17以下版本的Java Development Kit,如果未安装,请至Oracle官方下载页面下载。

导入工程

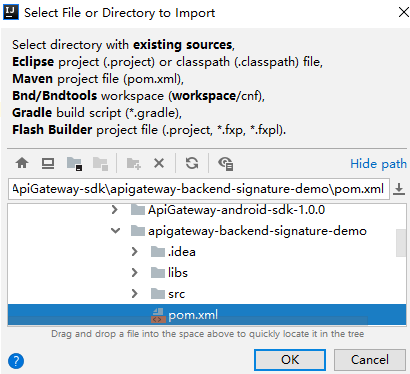

- 打开IntelliJ IDEA,在菜单栏选择“File > New > Project from Existing Sources”,选择解压后的“apigateway-backend-signature-demo\pom.xml”文件,单击“OK”。 图1 Select File or Directory to Import

- 保持默认设置,单击“Next > Next > Next > Next > Finish”,完成工程导入。

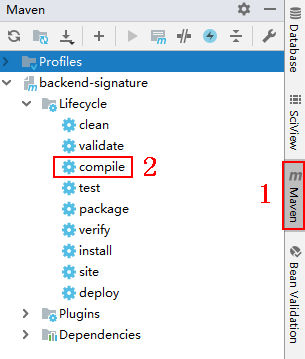

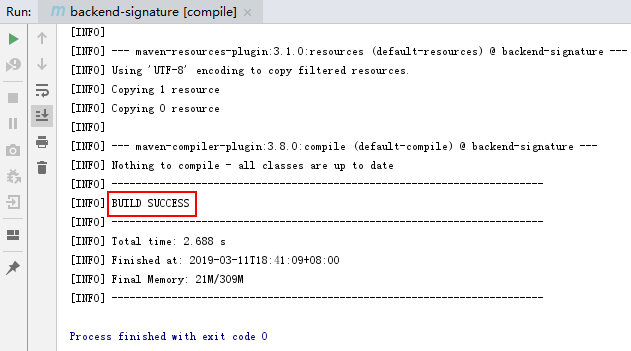

- 在右侧Maven页签,双击“compile”进行编译。 图2 编译工程

返回“BUILD SUCCESS”,表示编译成功。

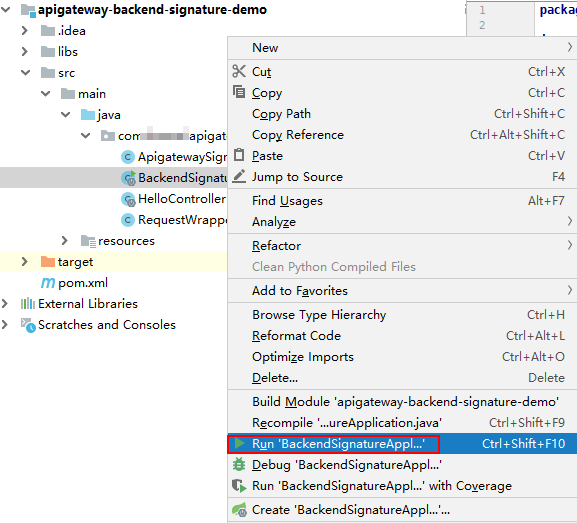

- 右键单击BackendSignatureApplication,选择“Run”运行服务。 图3 运行服务

“ApigatewaySignatureFilter.java”为示例代码,请根据实际情况修改参数后使用。具体代码说明请参考校验后端签名示例。

校验后端签名示例

示例演示如何编写一个基于Spring boot的服务器,作为API的后端,并且实现一个Filter,对API网关(即API管理)的请求做签名校验。

- 编写一个Controller,匹配所有路径和方法,返回体为“Hello World!”。

1 2 3 4 5 6 7 8 9 10 11

// HelloController.java @RestController @EnableAutoConfiguration public class HelloController { @RequestMapping("/*") private String index() { return "Hello World!"; } }

- 编写一个Filter,匹配所有路径和方法。将允许的签名key和secret对放入一个Map中。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23

// ApigatewaySignatureFilter.java @Component @WebFilter(filterName = "ApigatewaySignatureFilter", urlPatterns = "/*") public class ApigatewaySignatureFilter implements Filter { private static Map<String, String> secrets = new HashMap<>(); static { // Directly writing AK/SK in code is risky. For security, encrypt your AK/SK and store them in the configuration file or environment variables. // In this example, the AK/SK are stored in environment variables for identity authentication. Before running this example, set environment variables HUAWEICLOUD_SDK_AK1 and HUAWEICLOUD_SDK_SK1, HUAWEICLOUD_SDK_AK2 and HUAWEICLOUD_SDK_SK2. secrets.put(System.getenv("HUAWEICLOUD_SDK_AK1"), System.getenv("HUAWEICLOUD_SDK_SK1")); secrets.put(System.getenv("HUAWEICLOUD_SDK_AK2"), System.getenv("HUAWEICLOUD_SDK_SK2")); } @Override public void init(FilterConfig filterConfig) throws ServletException { } @Override public void doFilter(ServletRequest servletRequest, ServletResponse servletResponse, FilterChain chain) { //签名校验代码 ... } }

- doFilter函数为签名校验代码。校验流程如下:由于filter中需要读取body,为了使得body可以在后续的filter和controller中再次读取,把request包装起来传给后续的filter和controller。包装类的具体实现可见RequestWrapper.java。

1RequestWrapper request = new RequestWrapper((HttpServletRequest) servletRequest);

- 使用正则表达式解析Authorization头,得到signingKey和signedHeaders。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22

private static final Pattern authorizationPattern = Pattern.compile("SDK-HMAC-SHA256\\s+Access=([^,]+),\\s?SignedHeaders=([^,]+),\\s?Signature=(\\w+)"); ... String authorization = request.getHeader("Authorization"); if (authorization == null || authorization.length() == 0) { response.sendError(HttpServletResponse.SC_UNAUTHORIZED, "Authorization not found."); return; } Matcher m = authorizationPattern.matcher(authorization); if (!m.find()) { response.sendError(HttpServletResponse.SC_UNAUTHORIZED, "Authorization format incorrect."); return; } String signingKey = m.group(1); String signingSecret = secrets.get(signingKey); if (signingSecret == null) { response.sendError(HttpServletResponse.SC_UNAUTHORIZED, "Signing key not found."); return; } String[] signedHeaders = m.group(2).split(";");

例如,Authorization头为:

1SDK-HMAC-SHA256 Access=signature_key1, SignedHeaders=host;x-sdk-date, Signature=e11adf65a20d1b82c25419b5********8d0ba12fed1ceb13ed00

则解析的结果为:

1 2

signingKey=signature_key1 signedHeaders=host;x-sdk-date

- 通过signingKey找到signingSecret,如果不存在signingKey,则返回认证失败。

1 2 3 4 5

String signingSecret = secrets.get(signingKey); if (signingSecret == null) { response.sendError(HttpServletResponse.SC_UNAUTHORIZED, "Signing key not found."); return; }

- 新建一个Request对象,将请求method、url、query、signedHeaders对应的请求头放入其中。判断是否需要设置body并设置。 需要读取body的条件为:不存在值为UNSIGNED-PAYLOAD的x-sdk-content-sha256头。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44

Request apiRequest = new DefaultRequest(); apiRequest.setHttpMethod(HttpMethodName.valueOf(request.getMethod())); String url = request.getRequestURL().toString(); String queryString = request.getQueryString(); try { apiRequest.setEndpoint((new URL(url)).toURI()); Map<String, String> parametersmap = new HashMap<>(); if (null != queryString && !"".equals(queryString)) { String[] parameterarray = queryString.split("&"); for (String p : parameterarray) { String[] p_split = p.split("=", 2); String key = p_split[0]; String value = ""; if (p_split.length >= 2) { value = p_split[1]; } parametersmap.put(URLDecoder.decode(key, "UTF-8"), URLDecoder.decode(value, "UTF-8")); } apiRequest.setParameters(parametersmap); //set query } } catch (URISyntaxException e) { e.printStackTrace(); } boolean needbody = true; String dateHeader = null; for (int i = 0; i < signedHeaders.length; i++) { String headerValue = request.getHeader(signedHeaders[i]); if (headerValue == null || headerValue.length() == 0) { ((HttpServletResponse) response).sendError(HttpServletResponse.SC_UNAUTHORIZED, "signed header" + signedHeaders[i] + " not found."); } else { apiRequest.addHeader(signedHeaders[i], headerValue);//set header if (signedHeaders[i].toLowerCase().equals("x-sdk-content-sha256") && headerValue.equals("UNSIGNED-PAYLOAD")) { needbody = false; } if (signedHeaders[i].toLowerCase().equals("x-sdk-date")) { dateHeader = headerValue; } } } if (needbody) { apiRequest.setContent(new ByteArrayInputStream(request.getBody())); //set body }

- 校验签名是否过期。从X-Sdk-Date头中取出时间,判断与服务器时间是否相差在15分钟以内。如果signedHeaders中不包含X-Sdk-Date,也返回认证失败。

1 2 3 4 5 6 7 8 9 10 11 12 13 14

private static final DateTimeFormatter timeFormatter = DateTimeFormat.forPattern("yyyyMMdd'T'HHmmss'Z'").withZoneUTC(); ... if (dateHeader == null) { response.sendError(HttpServletResponse.SC_UNAUTHORIZED, "Header x-sdk-date not found."); return; } long date = timeFormatter.parseMillis(dateHeader); long duration = Math.abs(DateTime.now().getMillis() - date); if (duration > 15 * 60 * 1000) { response.sendError(HttpServletResponse.SC_UNAUTHORIZED, "Signature expired."); return; }

- 将Authorization头也放入Request对象中,调用verify方法校验请求签名。如果校验通过,则执行下一个filter,否则返回认证失败。

1 2 3 4 5 6 7 8 9 10

apiRequest.addHeader("authorization", authorization); apiRequest.setKey(signingKey); apiRequest.setSecret(signingSecret); Signer signer = new Signer(); boolean verify = signer.verify(apiRequest); if (verify) { chain.doFilter(request, response); } else { response.sendError(HttpServletResponse.SC_UNAUTHORIZED, "Verify authorization failed."); }

- 运行服务器,验证代码正确性。下面示例使用JavaScript SDK中的html签名工具生成签名。

填入如图所示字段后,单击“Send request”,复制生成的curl命令,并在命令行中执行,服务器返回“Hello World!”。

如果使用错误的Key和Secret访问,服务器返回401认证不通过。