更新时间:2024-01-15 GMT+08:00

创建委托

- 登录华为云控制台。

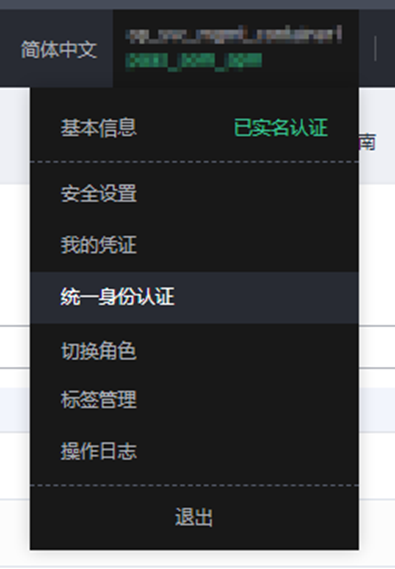

- 鼠标悬停于右上角的用户名称,如下图所示,选择并单击”统一身份认证”。

- 单击左侧目录树的

,进入委托页面。

,进入委托页面。 - 单击右上角

,进入创建委托页面。

,进入创建委托页面。 - 参考表1设置创建委托的参数。

表1 创建委托的参数说明 名称

说明

样例

委托名称

该参数项为必填,表示该委托代理的名称。

aom_ecm_trust

委托类型

选择”云服务”。

-

云服务

选择”弹性云服务器ECS 裸金属服务器BMS”。

-

持续时间

选择”永久”。

-

描述

该参数项为非必填。用于补充说明该委托代理的详细信息。

-

- 单击

,进入授权页面。

,进入授权页面。 - 在右上角搜索框中输入“APM”,在查找结果中勾选“APM Administrator”。

- 单击页面下方的

按钮,委托关系创建成功。

按钮,委托关系创建成功。

父主题: 创建/使用委托