Rest Client数据集成鉴权最佳实践

在数据集成场景中,Rest Client作为与RESTful API进行交互的重要工具,其鉴权机制的正确配置是保障数据安全和交互稳定性的关键。以下是围绕四种常见鉴权方式的最佳实践指南:

- 无鉴权(NONE)

当数据源API无需鉴权时,可选择“无鉴权”方式。这种方式适用于公开的API接口或在内部安全网络环境中且无需额外验证的场景。

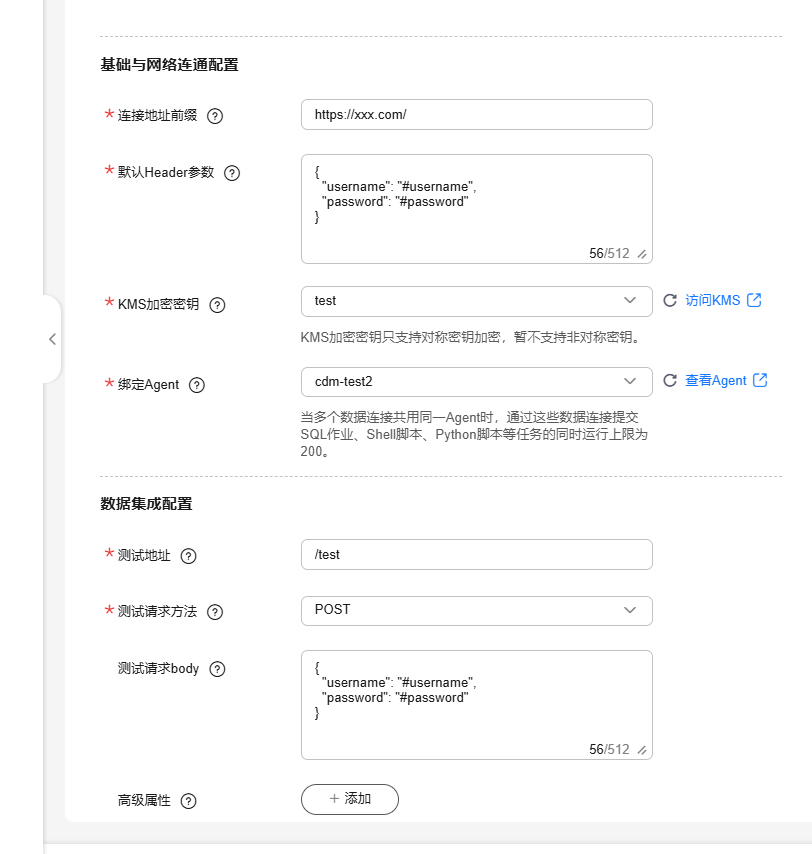

- 基础验证(BASIC_AUTH)

- 在请求头中添加Authorization字段:

- 将用户名和密码组合为字符串username:password。

- 使用Base64编码对该字符串进行编码。

- 在HTTP请求的Authorization头中添加Basic后跟编码后的字符串,格式为:Authorization: Basic base64(username:password)

- 例如,用户名为user,密码为pass,经过Base64编码后为dXNlcjpwYXNz,则请求头为:Authorization: Basic dXNlcjpwYXNz

- 动态替换用户名和密码:

- 在配置请求头(Header)或请求体(Body)时,可以使用占位符 #username 和 #password。

- 当发送请求时,这些占位符会被实际的用户名和密码值替换。

- 在请求头中添加Authorization字段:

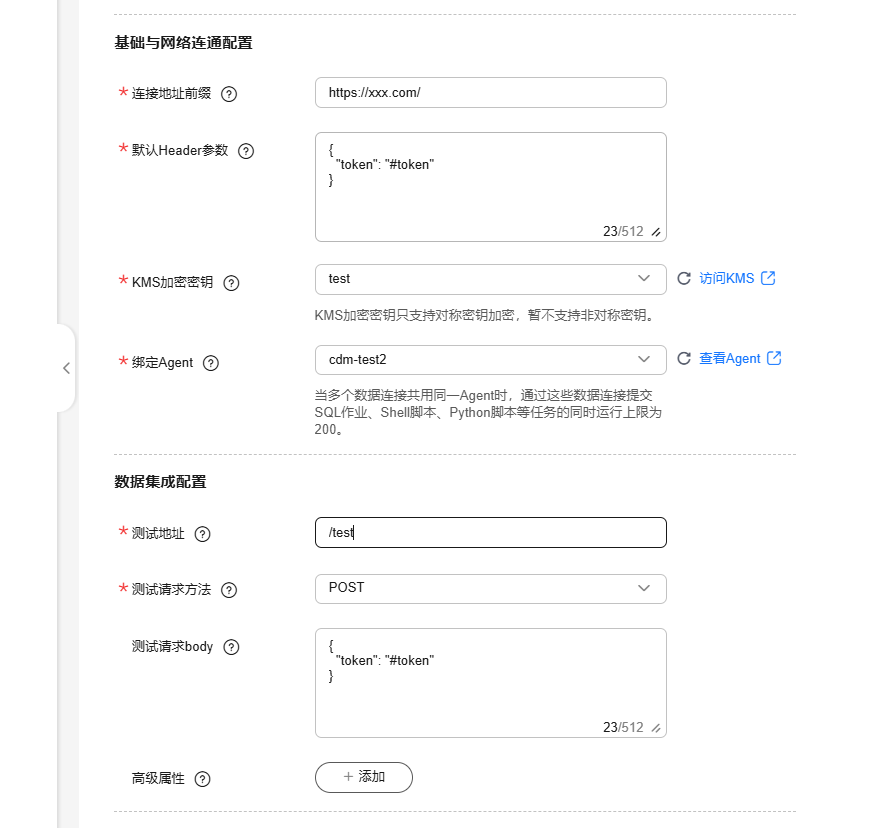

- Token验证(TOKEN_AUTH)

TOKEN_AUTH鉴权方式主要通过以下两件事实现:

1. 在请求头中添加Authorization字段

- 将Token值添加到HTTP请求的Authorization头中,格式为:Authorization: Bearer #token

- 例如,如果Token值为abc123,则请求头为:Authorization: Bearer abc123

2. 动态替换Token

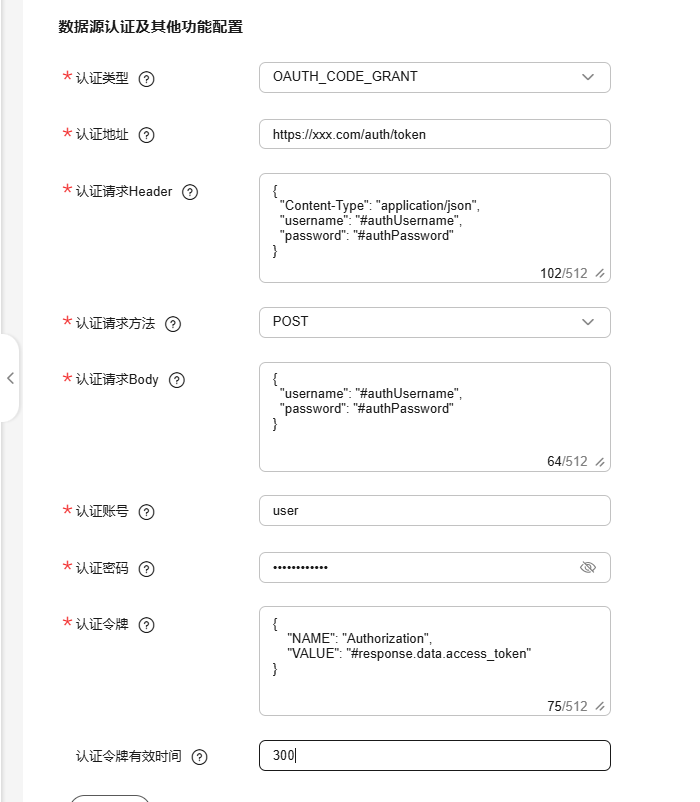

- OAuth 2.0(OAUTH_CODE_GRANT)

OAUTH_CODE_GRANT 的工作原理主要分为以下两部分:

- 通过认证配置获取认证 Token

- 认证地址:指定用于获取认证 Token 的接口地址。

例如:https://example.com/oauth/token。

- 认证请求方法:选择用于请求认证 Token 的 HTTP 方法。

- 认证请求 Header:配置请求头,可能包含认证账号、密码或其他必要信息。

{ "Content-Type":"application/json", "username":"#authUsername", "password":"#authPassword" } - 认证请求 Body:配置请求体,包含认证账号和密码等信息。

{ "username":"#authUsername", "password":"#authPassword" } - 认证账号和密码:提供用于认证的账号和密码。

#authUsername 和 #authPassword 是动态替换变量。

- 认证令牌:定义如何从认证接口的响应中提取认证 Token。

支持从响应体获取认证 Token,例如:

{ "code": 200, "data": { "access_token": "xxx", "expired": 1000 } }可配置认证令牌:

{ "NAME": "Authorization", "VALUE": "#response.data.access_token" }也支持从响应头获取认证 Token,例如:

{ "x-token": "xxx"}可配置认证令牌:

{ "NAME": "Authorization", "VALUE": "#header.x-token" }

图3 完整的配置参数

- 认证地址:指定用于获取认证 Token 的接口地址。

- 使用认证 Token

- 请求头中将根据认证令牌,自动添加认证 Token。

#{认证令牌.Name}: #{token}其中,#{认证令牌.Name}为认证令牌中的Name值, #{token} 是动态替换的认证 Token。

例如认证令牌配置为:

{ "NAME": "Authorization", "VALUE": "#response.data.access_token" }请求头将自动添加:

Authorization: #{token} - 动态替换 Token:在url或请求体中,使用占位符 #{token},在发送请求时将被实际的认证 Token 替换。

例如,将url配置为https://xxx.com/prefix/#{token}

或者在请求体中:

{ "token": "#{token}"}

- 请求头中将根据认证令牌,自动添加认证 Token。

- 通过认证配置获取认证 Token