Encriptación de usuario

La encriptación de usuario le permite utilizar la función de cifrado proporcionada en la plataforma de nube pública para cifrar los recursos de ECS, mejorando la seguridad de los datos. La encriptación de usuario incluye la encriptación de imagen y la encriptación de disco EVS.

Encriptación de imágenes

La encriptación de imágenes admite la encriptación de imágenes privadas. Al crear un ECS, si selecciona una imagen cifrada, el disco del sistema de ECS creado se cifra automáticamente, lo que mejora la seguridad de los datos.

Utilice uno de los métodos siguientes para crear una imagen cifrada:

- Utilice un archivo de imagen externo.

- Utilice un ECS cifrado existente.

Para obtener más información sobre el encriptación de imágenes, consulte Encriptación de imágenes.

Encriptación de discos EVS

La encriptación de disco EVS admite la encriptación de disco del sistema y el encriptación de disco de datos.

- Al crear un ECS, si selecciona una imagen cifrada, el disco del sistema del ECS creado tiene automáticamente activada la encriptación y el modo de encriptación cumple con el modo de encriptación de imagen.

- Al crear un ECS, puede cifrar los discos de datos agregados.

Para obtener más información acerca del encriptación de disco EVS, consulte Encriptación de disco EVS.

Impacto en AS

Si utiliza una ECS encriptación para crear una configuración de Auto Scaling (AS), el modo de encriptación de la configuración AS creada cumple con el modo de encriptación ECS.

Acerca de las claves

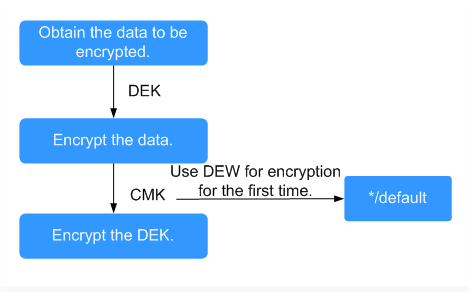

La clave requerida para la encriptación se basa en Data Encryption Workshop (DEW). DEW utiliza una clave de encriptación de datos (DEK) para cifrar datos y una clave maestra de cliente (CMK) para cifrar el DEK.

Tabla 1 describe las claves involucradas en el proceso de encriptación de datos.

|

Nombre |

Descripción |

Función |

|---|---|---|

|

DEK |

Una clave de encriptación que se utiliza para cifrar datos. |

Cifra datos específicos. |

|

CMK |

Una clave de encriptación creada con DEW para cifrar DEKs. Una CMK puede cifrar varios DEK. |

Soporta la desactivación de CMK y la eliminación programada. |

|

CMK predeterminada |

Una clave maestra generada automáticamente por el sistema cuando se utiliza DEW para la encriptación por primera vez. La extensión de nombre de un CMK predeterminada es /default, por ejemplo, evs/default. |

|

Después de deshabilitar una CMK o programar la eliminación de una CMK tiene efecto, el disco EVS cifrado usando esta CMK todavía se puede utilizar hasta que el disco se separa de y luego se conecta a un ECS de nuevo. Durante este proceso, el disco no se puede conectar al ECS porque no se puede obtener el CMK. Por lo tanto, el disco EVS no está disponible.

Para obtener más información sobre DEW, consulte la Guía del usuario del taller de encriptación de datos.