Encriptación de EVS

¿Qué es la encriptación EVS?

En caso de que sus servicios requieran encriptación para los datos almacenados en discos EVS, EVS le proporciona la función de encriptación. Puede encriptar los discos EVS recién creados.

EVS utiliza el algoritmo de encriptación XTS-AES-256 estándar de la industria y las claves para cifrar discos EVS. Las claves utilizadas por los discos cifrados son proporcionadas por el Key Management Service (KMS) de Data Encryption Workshop (DEW), que es seguro y conveniente. Por lo tanto, no es necesario establecer y mantener la infraestructura de gestión de claves. KMS utiliza el módulo de seguridad de hardware (HSM) que cumple con los requisitos de nivel 3 de FIPS 140-2 para proteger las claves. Todas las claves de usuario están protegidas por la clave root en HSM para evitar la exposición de claves.

El atributo de encriptación de un disco no se puede cambiar después de comprar el disco.

Para obtener más información sobre cómo crear un disco cifrado, consulte Comprar un disco EVS.

Claves utilizadas para la encriptación de EVS

- Clave maestra predeterminada: Una clave creada automáticamente por EVS a través de KMS y denominada evs/default.

La clave maestra predeterminada no se puede deshabilitar y no admite la eliminación programada.

- CMKs: Claves creadas por los usuarios. Puede utilizar CMK existentes o crear CMK nuevos para cifrar discos. Para obtener más información, consulte en la Guía de ususario de Data Encryption Workshop.

|

Estado CMK |

Impacto |

Cómo restaurar |

|---|---|---|

|

Disabled |

Habilitar el CMK. Para obtener más información, consulte Habilitación de uno o más CMK. |

|

|

Scheduled deletion |

Cancelar la eliminación programada para el CMK. Para obtener más información, consulte Cancelación de la eliminación programada de uno o más CMK. |

|

|

Deleted |

Los datos de los discos nunca se pueden restaurar. |

Se le cobrará por los CMK que utilice. Si se utilizan claves básicas, asegúrese de que tiene suficiente saldo de cuenta. Si se utilizan llaves profesionales, renueve su pedido a tiempo. O bien, sus servicios pueden ser interrumpidos y sus datos nunca pueden ser restaurados a medida que los discos cifrados se vuelven inaccesibles.

Relaciones entre discos cifrados, copias de respaldo, Imágenes, y instantáneas

- La encriptación del disco del sistema se basa en la imagen que se utiliza para crear el servidor.

- Si se utiliza una imagen cifrada para crear el servidor, la encriptación está habilitado para el disco del sistema de forma predeterminada, y el disco del sistema y la imagen comparten el mismo método de encriptación. Para obtener más información, consulte Managing Private Images > Encrypting Images en la Guía de usuario de Image Management Service.

- Si se crea un disco vacío, puede determinar si cifrar el disco o no. El atributo de encriptación del disco no se puede cambiar después de que se haya creado el disco.

- Si se crea un disco a partir de una instantánea, el atributo de encriptación del disco será el mismo que el del disco de origen de la instantánea.

- Si se crea un disco a partir de una copia de respaldo, el atributo de encriptación del disco no necesita ser el mismo que el de la copia de respaldo.

- Si se crea un disco a partir de una imagen, el atributo de encriptación del disco será el mismo que el del disco de origen de la imagen.

- Si se crea una copia de respaldo para un disco, el atributo de encriptación de la copia de respaldo será el mismo que el del disco.

- Si se crea una instantánea para un disco, el atributo de encriptación de la instantánea es el mismo que el del disco.

¿Quién puede usar la función de cifrado?

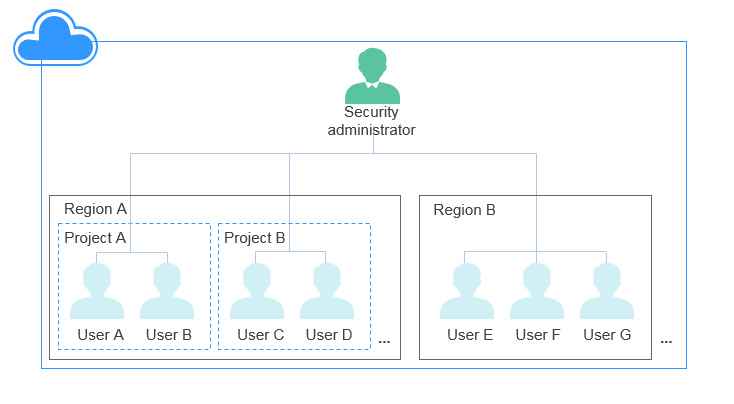

- El administrador de seguridad (que tiene permisos de administrador de seguridad) puede conceder los derechos de acceso KMS a EVS para utilizar la función de encriptación.

- Cuando un usuario que no tiene los permisos de administrador de seguridad necesita usar la función de encriptación, la condición varía dependiendo de si el usuario es el primero en usar esta función en la región o proyecto actual.

- Si el usuario es el primero en la región o proyecto actual en utilizar esta función, el usuario debe ponerse en contacto con un usuario que tenga los permisos de administrador de seguridad para conceder los derechos de acceso de KMS a EVS. Entonces, el usuario puede usar encriptación.

- Si el usuario no es el primero en la región o proyecto actual en usar esta función, el usuario puede usar el encriptación directamente.

Desde la perspectiva de un inquilino, siempre y cuando los derechos de acceso KMS se hayan concedido a EVS en una región, todos los usuarios en la misma región pueden usar directamente la función de encriptación.

Si hay varios proyectos en la región actual, los derechos de acceso de KMS deben concederse a cada proyecto en esta región.

Escenarios de aplicación de encriptación de EVS

Figura 1 muestra las relaciones de usuario en regiones y proyectos desde la perspectiva de un inquilino. En el ejemplo siguiente se utiliza la región B para describir los dos escenarios de uso de la función de encriptación.

- Si el administrador de seguridad utiliza la función de encriptación por primera vez, el proceso de operación es el siguiente:

- Otorgar los derechos de acceso de KMS a EVS.

Una vez que se han concedido los derechos de acceso de KMS, el sistema crea automáticamente una clave maestra predeterminada y la nombra evs/default. DMK se puede utilizar para cifrar discos EVS.

La encriptación EVS se basa en KMS. Cuando la función de encriptación se utiliza por primera vez, los derechos de acceso KMS deben concederse a EVS. Después de que se hayan concedido los derechos de acceso KMS, todos los usuarios de esta región pueden usar la función de encriptación, sin requerir que se concedan de nuevo los derechos de acceso KMS.

- Seleccione una clave.

Puede seleccionar una de las siguientes teclas:

- DMK: evs/default

- CMK: CMK existentes o recién creados. Para obtener más información, consulte Creación de un CMK.

Una vez que el administrador de seguridad ha utilizado la función de encriptación, todos los usuarios de la región B pueden utilizar el encriptación directamente.

- Otorgar los derechos de acceso de KMS a EVS.

- Si el usuario E (usuario común) utiliza la función de encriptación por primera vez, el proceso de operación es el siguiente:

- Cuando el usuario E utiliza encriptación, y el sistema solicita un mensaje que indica que los derechos de acceso KMS no se han concedido a EVS.

- Póngase en contacto con el administrador de seguridad para conceder los derechos de acceso KMS a EVS.

Después de que se hayan concedido los derechos de acceso KMS a EVS, el usuario E así como todos los usuarios en la región B pueden utilizar directamente la función de encriptación y no necesitan ponerse en contacto con el administrador de seguridad para conceder los derechos de acceso KMS a EVS de nuevo.