主机被挖矿攻击,怎么办?

收到告警事件通知说明您的云服务器被攻击过,不代表已经被破解入侵。

您可在收到告警后,及时对告警进行分析、排查,采取相应的防护措施即可。

黑客入侵主机后植入挖矿程序,挖矿程序会占用CPU进行超高运算,导致CPU严重损耗,并且影响主机上其他应用的运行。当您的主机被挖矿程序入侵,挖矿程序可能进行内网渗透,并在被入侵的主机上持久化驻留,从而获取最大收益。

当主机提示有挖矿行为时,请确定并清除挖矿程序,并及时对主机进行安全加固。

确定并清除挖矿程序

排查思路

以下排查思路按照“挖矿程序”入侵并驻留的地方进行逐层排查,您可以根据被挖矿攻击的实际情况选择对应的分支进行排查。

操作步骤

- 登录管理控制台。

- 在页面左上角选择“区域”,单击

,选择,进入企业主机安全页面。

图2 企业主机安全

,选择,进入企业主机安全页面。

图2 企业主机安全

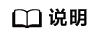

- 排查进程异常行为,若出现主机挖矿行为,会触发HSS发送“进程异常行为”告警。

选择,选择“进程异常行为”,查看并处理发生的异常进程行为告警。您可以单击“处理”,对挖矿程序进行隔离查杀。图3 处理进程异常行为

- 排查定时任务,大部分挖矿程序会在受感染的主机中写入定时任务,完成程序的驻留,当您只清除挖矿程序时,定时任务会再次从主机下载挖矿进程或者直接执行挖矿脚本,导致挖矿进程清除失败。

选择,单击“自启动”,选择“定时任务”,查看异常定时任务。

图4 排查定时任务

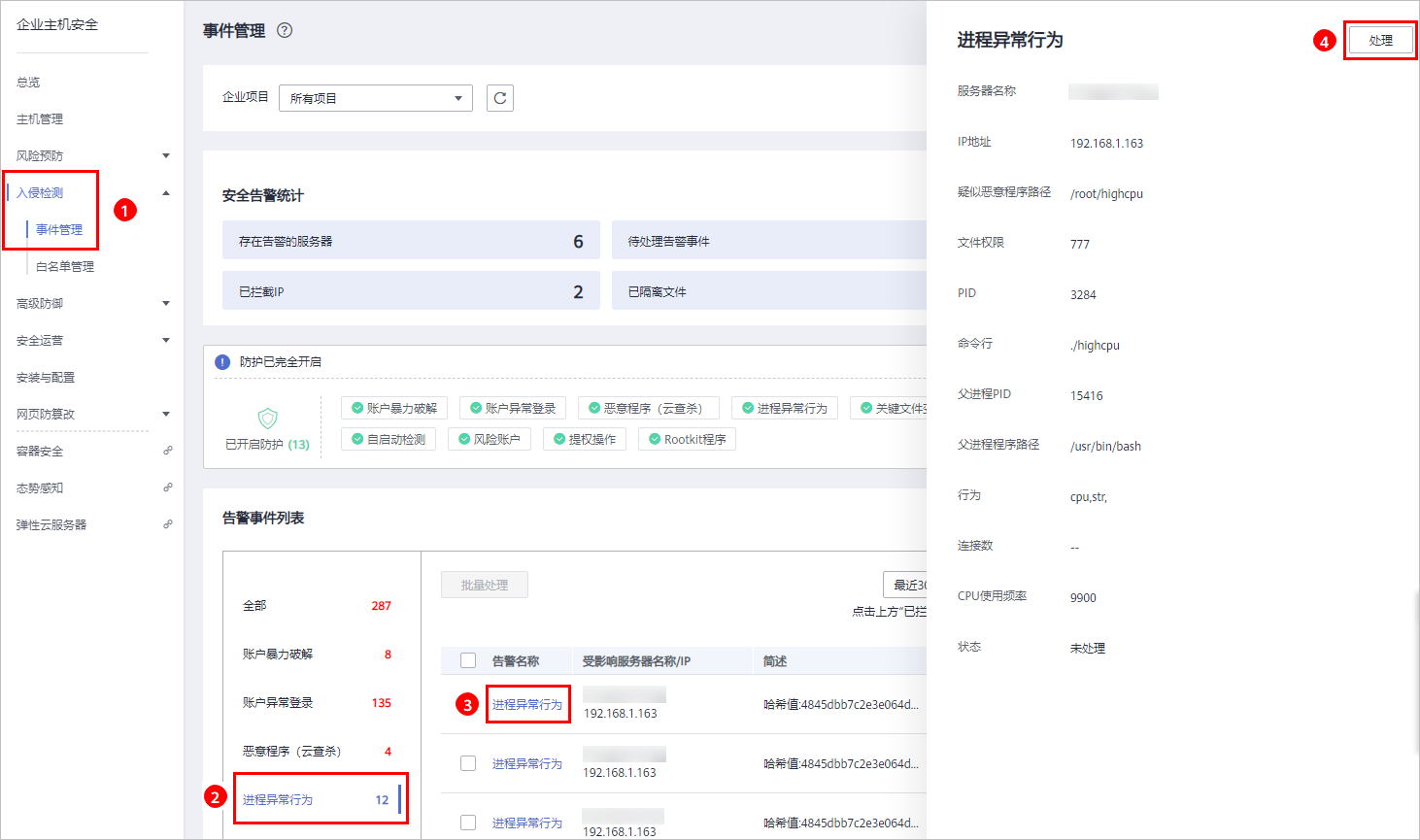

- 排查其他自启动项,有的挖矿进程为了实现长期驻留,会向系统中添加自启动项来确保系统重启后仍然能重新启动,因此,需要及时清除可疑的自启动项。

选择,单击“自启动”,分别选择“自启动服务”、“预加载动态库”、“Run注册表键”、“开启启动文件夹”,逐个排查自启动项。

图5 排查自启动项

- 排查可疑进程信息,快速查看主机中存在的可疑应用进程,并及时终止可疑的应用进程。

图6 排查可疑进程

- 排查是否开放了危险或者未知端口,及时关闭危险或者未知端口。

图7 排查开放端口

- 若通过以上手段均无法删除挖矿程序,请重装系统。

主机安全加固

挖矿程序清除后,为了保障主机安全,请及时对主机进行安全加固。

- 使用HSS每日凌晨自动进行一次全面的检测,帮助您深度防御主机和应用方面潜在的安全风险。详细信息请参见快速掌握主机安全态势。

- 修改系统所有帐号口令(包括系统帐户和应用帐户)为符合规范的强口令,或将主机登录方式改为密钥登录彻底规避风险。

- 设置安全口令,详细操作请参见如何设置安全的口令?。

- 使用密钥登录主机,详细操作请参见使用私钥登录Linux主机。

- 严格控制系统管理员帐户的使用范围,为应用和中间件配置各自的权限和并严格控制使用范围。

- 使用安全组定义访问规则,根据业务需求对外开放端口,对于特殊业务端口,建议设置固定的来源IP(如:远程登录)或使用VPN、堡垒机建立自己的运维通道,详细操作请参见安全组规则。

Windows加固建议

- 帐户安全加固

帐户

说明

操作步骤

默认帐户安全

- 禁用Guest用户

- 禁用或删除其他无用帐户(建议先禁用帐户三个月,待确认没有问题后删除)

- 打开控制面板。

- 选择。

- 选择。

- 双击Guest用户,在弹出的Guest属性窗口中,勾选“帐户已禁用”。

- 单击“确定”,完成Guest用户禁用。

按照用户分配帐户

根据业务要求,设定不同的用户和用户组。

例如,管理员用户,数据库用户,审计用户等。

- 打开控制面板。

- 选择。

- 选择,根据业务要求,设定不同的用户和用户组,包括管理员用户,数据库用户,审计用户等。

定期检查并删除无关帐户

定期删除或锁定与设备运行、维护等与工作无关的帐户。

- 打开控制面板。

- 选择。

- 选择。

- 单击“用户”或者“用户组”,在用户或者用户组页面,删除或锁定与设备运行、维护等与工作无关的帐户。

不显示最后的用户名

配置登录登出后,不显示用户名称。

- 打开控制面板。

- 选择。

- 在“本地安全策略”窗口中,选择。

- 双击“交互式登录:不显示最后的用户名”。

- 在弹出的“交互式登录:不显示最后的用户名”属性窗口中,选择“启用”,并单击确定。

- 口令安全加固

口令

说明

操作步骤

复杂度

必须满足如何设置安全的口令?的要求。

- 打开控制面板。

- 选择。

- 在“本地安全策略”窗口中,选择。

- 确认“密码必须符合复杂性要求”已启用。

密码最长留存期

对于采用静态口令认证技术的设备,帐户口令的留存期不应长于90天。

- 打开控制面板。

- 选择。

- 在“本地安全策略”窗口中,选择。

- 配置“密码最长使用期限”不大于90天。

帐户锁定策略

对于采用静态口令认证技术的设备,应配置当用户连续认证失败次数超过10次后,锁定该用户使用的帐户。

- 打开控制面板。

- 选择。

- 在“本地安全策略”窗口中,选择。

- 配置“帐户锁定阈值”不大于10次。

- 授权安全加固

授权

说明

操作步骤

远程关机

在本地安全设置中,从远端系统强制关机权限只分配给Administrators组。

- 打开控制面板。

- 选择。

- 在“本地安全策略”窗口中,选择。

- 配置“从远端系统强制关机”,权限只分配给Administrators组。

本地关机

在本地安全设置中关闭系统权限只分配给Administrators组。

- 打开控制面板。

- 选择。

- 在“本地安全策略”窗口中,选择。

- 配置“关闭系统”,权限只分配给Administrators组。

用户权限指派

在本地安全设置中,取得文件或其它对象的所有权的权限只分配给Administrators组。

- 打开控制面板。

- 选择。

- 在“本地安全策略”窗口中,选择。

- 配置“取得文件或其他对象的所有权”,权限只分配给Administrators组。

授权帐户登录

在本地安全设置中,配置指定授权用户允许本地登录此计算机。

- 打开控制面板。

- 选择。

- 在“本地安全策略”窗口中,选择。

- 配置“允许本地登录”,权限给指定授权用户。

授权帐户从网络访问

在本地安全设置中,只允许授权帐号从网络访问(包括网络共享等,但不包括终端服务)此计算机。

- 打开控制面板。

- 选择。

- 在“本地安全策略”窗口中,选择。

- 配置“从网络访问此计算机”,权限给指定授权用户。