CC攻击常见场景防护配置

本文介绍了基于Web应用防火墙的相关功能给出具体的CC攻击场景的防护策略,帮助您有针对性地防御CC攻击。

大流量高频CC攻击

在大规模CC攻击中,单台傀儡机发包的速率往往远超过正常用户的请求频率。针对这种场景,直接对请求源IP设置限速规则是最有效的办法。建议您使用CC攻击的基于IP限速的模式,具体请参见通过IP限速限制网站访问频率。

您可以配置以下CC规则,当一个IP在30秒内访问当前域名下任意路径的次数超过1000次,则封禁该IP的请求10个小时。该规则可以作为一般中小型站点的预防性配置。

在实际场景中,您需要根据自身业务需求调整限速模式和触发防护的限速频率,并选择合适的防护动作,以达到更有针对性、更精细化的防护效果。例如,为了预防登录接口受到恶意高频撞库攻击的影响,您可以配置路径(示例:使用“前缀为”逻辑符,将匹配内容设置为/login.php)。

- “域名聚合统计”:开启后,泛域名对应的所有子域名的请求次数合并限速(不区分访问IP)。例如,配置的泛域名为“*.a.com”,会将所有子域名(b.a.com,c.a.com等)的请求一起聚合统计。

- “全局计数”:仅云模式支持配置该参数。默认为每WAF节点单独计数,开启后本区域所有节点合并计数。

防护效果验证:

假如已添加域名“www.example.com”,且已按照图1添加CC防护规则。

- 清理浏览器缓存,持续在30秒内访问域名“www.example.com/login.php”1000次,正常情况下,在第1001次访问该页面时,返回自定义的拦截页面;10小时后刷新目标页面,页面访问正常。

- 返回Web应用防火墙控制界面,在左侧导航栏,单击“防护事件”,在“防护事件”页面,查看域名防护详情。

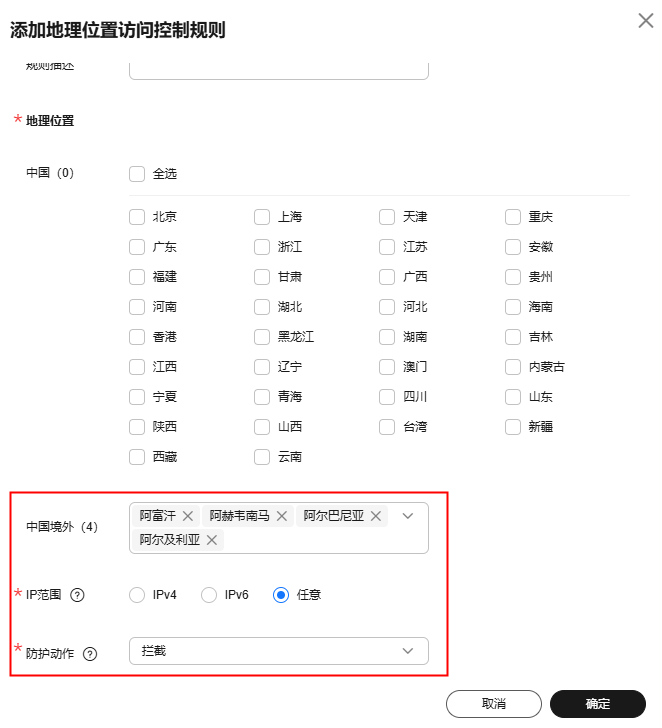

对于面向中国用户的网站,在遭受攻击时可以通过封禁海外访问来缓解攻击压力。推荐您使用WAF的地理位置访问控制功能,封禁中国境外IP地址的访问,具体操作请参见配置地理位置访问控制规则。

防护效果验证:

假如已添加域名“www.example.com”,且已按照图2添加地理位置访问控制规则。

- 清理浏览器缓存,使用阿富汗、阿赫韦南马、阿尔巴尼亚、阿尔及利亚的IP,在浏览器中访问“http://www.example.com”页面,正常情况下,WAF检测到来自目标地域的IP的请求后,会阻断该IP的访问请求,并返回拦截页面。

- 返回Web应用防火墙控制界面,在左侧导航栏,单击“防护事件”,在“防护事件”页面,查看域名防护详情。

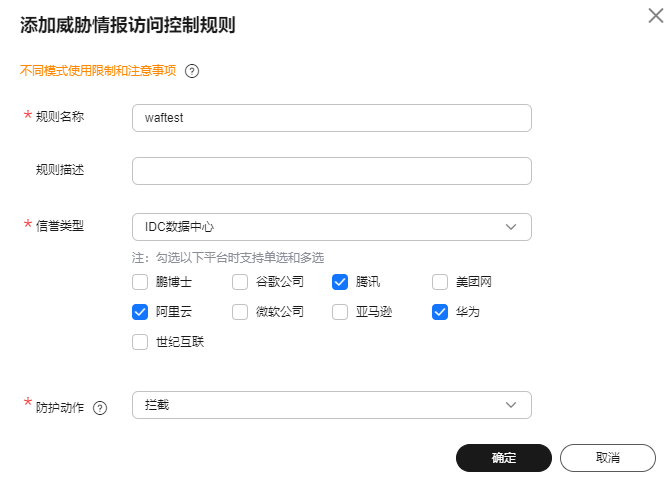

如果您已经开启了WAF的威胁情报访问控制规则,可以封禁常见IDC库的IP,例如华为、腾讯。详细操作请参见配置威胁情报访问控制。

防护效果验证:

假如已添加域名“www.example.com”,且已按照图3添加威胁情报访问控制规则。

- 清理浏览器缓存,使用腾讯、阿里云、华为IDC库的IP,在浏览器中访问“http://www.example.com”页面,正常情况下,WAF检测到来自目标IDC库的IP的请求后,WAF会阻断该IP的访问请求,并返回拦截页面。

- 返回Web应用防火墙控制界面,在左侧导航栏,单击“防护事件”,在“防护事件”页面,查看域名防护详情。

请求特征畸形或不合理

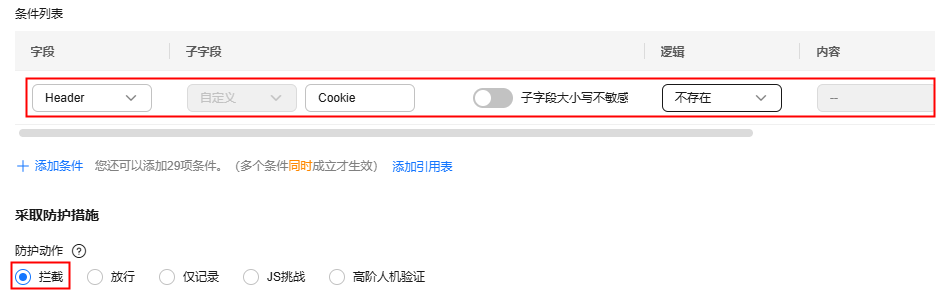

由于很多CC攻击请求是攻击者随意构造的,仔细观察日志后,往往会发现这些请求有很多与正常请求不相符的畸形报文特征。常见的畸形报文特征及防护策略:

以下的防护配置是通过WAF的精准访问防护规则实现的,具体的操作请参见配置精准访问防护规则。

例如,包含Python等自动化工具特征、明显格式错乱的UA(例如Mozilla///)、明显不合理的UA(例如www.example.com)。如果存在该请求特征,您可以参考图4,拦截User-agent包含Mozilla///的内容请求。

防护效果验证:

假如已添加域名“www.example.com”,且已按照图4添加精准访问防护规则。

- 清理浏览器缓存,打开浏览器开发者工具,修改User-Agent为Mozilla///的UA后,在浏览器中访问“http://www.example.com”,正常情况下,WAF检测到浏览器发送的User-agent请求头中包含Mozilla///,拦截该请求,并返回拦截页面。

- 返回Web应用防火墙控制界面,在左侧导航栏,单击“防护事件”,在“防护事件”页面,查看域名防护详情。

例如,对于微信推广的H5页面,正常用户都应该通过微信发起访问,如果UA来自于Windows桌面浏览器(例如MSIE 6.0),则明显是不合理的。如果存在该请求特征,您可以参考图5,拦截User-agent包含MSIE 6.0的内容请求。

防护效果验证:

假如已添加域名“www.example.com”,且已按照图5添加精准访问防护规则。

- 清理浏览器缓存,打开浏览器开发者工具,修改User-Agent为MSIE 6.0的UA后,在浏览器中访问“http://www.example.com”,正常情况下,WAF检测到浏览器发送的User-agent请求头中包含MSIE 6.0,拦截该访问,并返回拦截页面。

- 返回Web应用防火墙控制界面,在左侧导航栏,单击“防护事件”,在“防护事件”页面,查看域名防护详情。

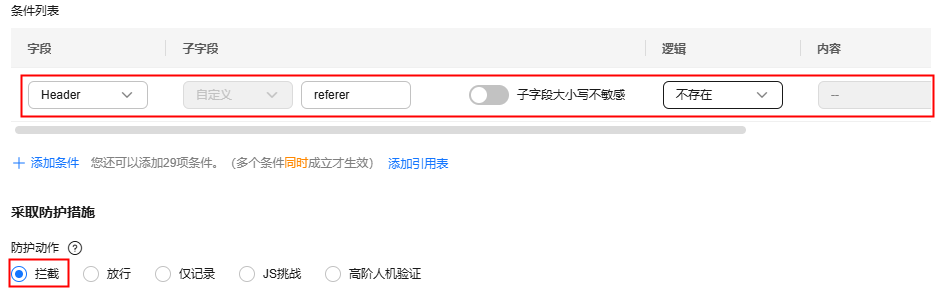

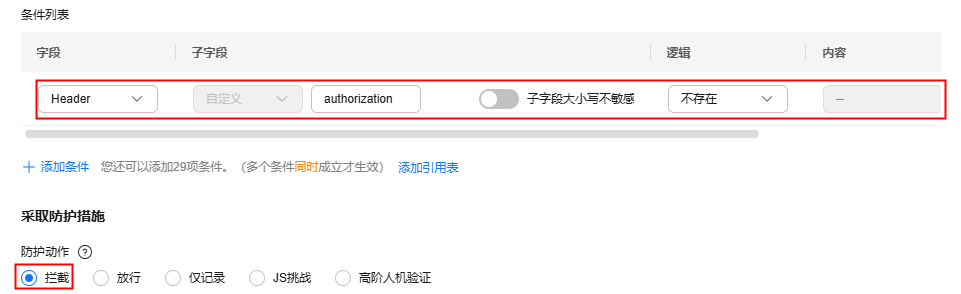

例如,不带Referer或Referer固定且来自于非法站点,则可以封禁这种请求(访问网站首页或第一次访问页面的情形除外)。针对只能通过某个站内地址跳转访问的URL,您可以从Referer角度分析行为异常,参考图6,拦截不带Referer的请求。

防护效果验证:

假如已添加域名“www.example.com”,且已按照图6添加精准访问防护规则。

- 清理浏览器缓存,打开浏览器开发者工具,禁用Referer后,在浏览器中访问“http://www.example.com”,正常情况下,WAF检测到请求中不存在Referer,拦截该请求,并返回拦截页面。

- 返回Web应用防火墙控制界面,在左侧导航栏,单击“防护事件”,在“防护事件”页面,查看域名防护详情。