接入WAF后为什么漏洞扫描工具扫描出已禁用的RC4漏洞?

问题现象

云模式-CNAME模式下,域名接入WAF时,选择的加密套件为禁用RC4算法的套件。但是,通过第三方漏洞扫描工具扫描时,结果显示了已禁用的RC4漏洞。

可能原因

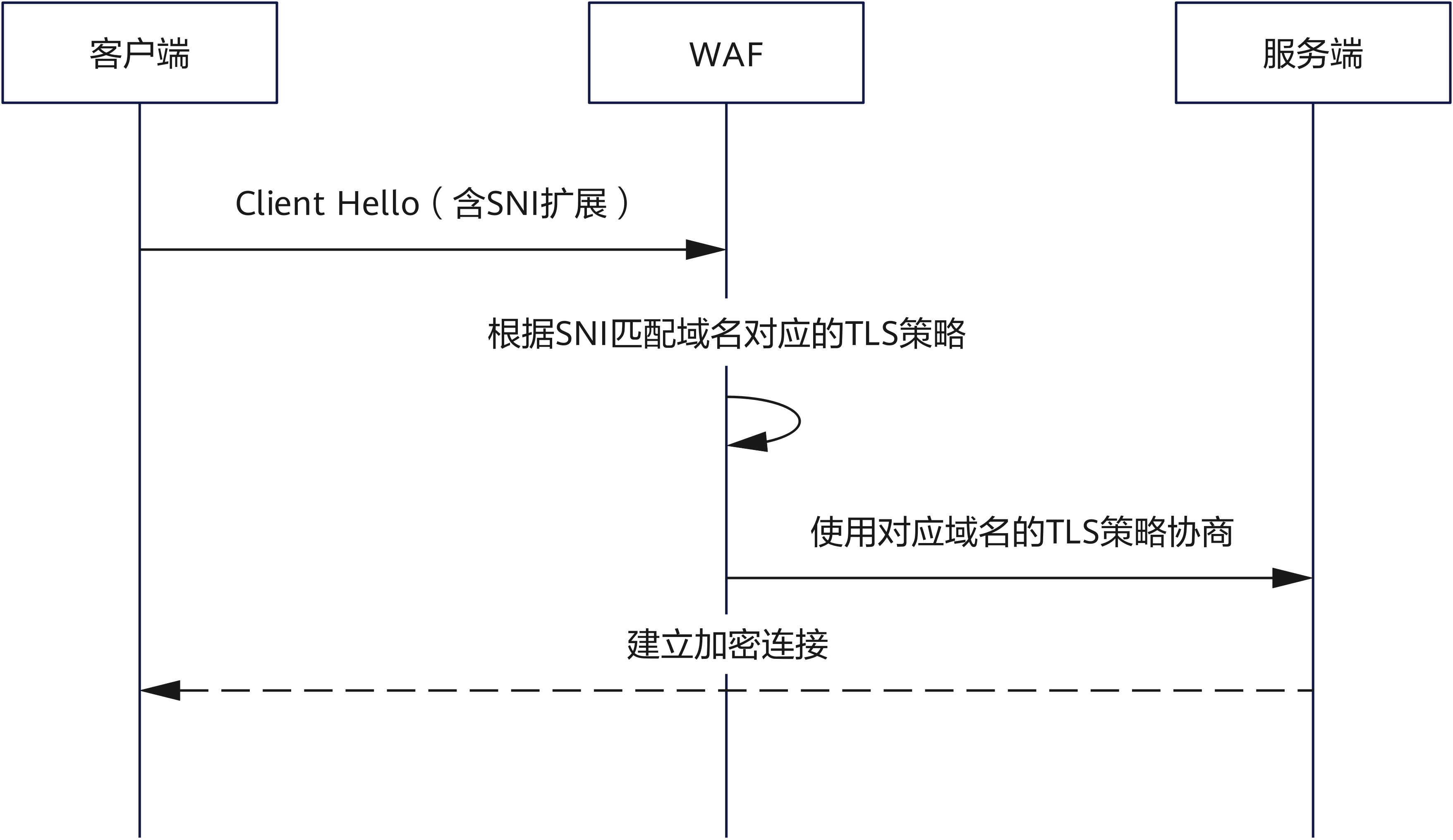

在HTTPS连接建立过程中,现代客户端通过TLS握手协议的SNI扩展(Server Name Indication,RFC 6066)向服务端声明目标域名,WAF据此匹配对应域名的TLS策略(含TLS版本和加密套件),并使用该TLS策略与服务端进行协商。

在部分特殊场景下(例如,使用IE6等传统浏览器、直接通过IP访问WAF),客户端不会携带SNI信息,且不支持较新的更安全的加密套件。为了兼容该业务场景,WAF将启用默认证书进行协商,此时实际生效的TLS配置为全局策略,可能包含RC4等遗留加密算法。

因此,当第三方漏洞扫描工具直接扫描WAF IP时,由于客户端没有提交SNI信息,所以,WAF同样也会使用默认证书进行TLS协商,扫描结果就可能会显示已禁用的RC4漏洞。该种场景下,用户在实际业务场景中,如果已在域名接入配置中选择了不支持RC4的加密套件,使用目标域名访问时,则不会支持RC4算法。

处理建议

无需处理