更新时间:2025-12-18 GMT+08:00

查询安全组规则的变更记录

操作场景

基于云审计,系统可以记录VPC安全组规则变更的操作记录,您可以参考以下操作,查询安全组规则的变更记录,支持以下操作:

- 查询安全组规则的新增记录

- 查询安全组规则的修改记录

- 查询安全组规则的删除记录

使用须知

操作步骤

以在安全组Sg-A中新增表2中的安全组规则为例,以下为您提供查看操作记录的步骤。

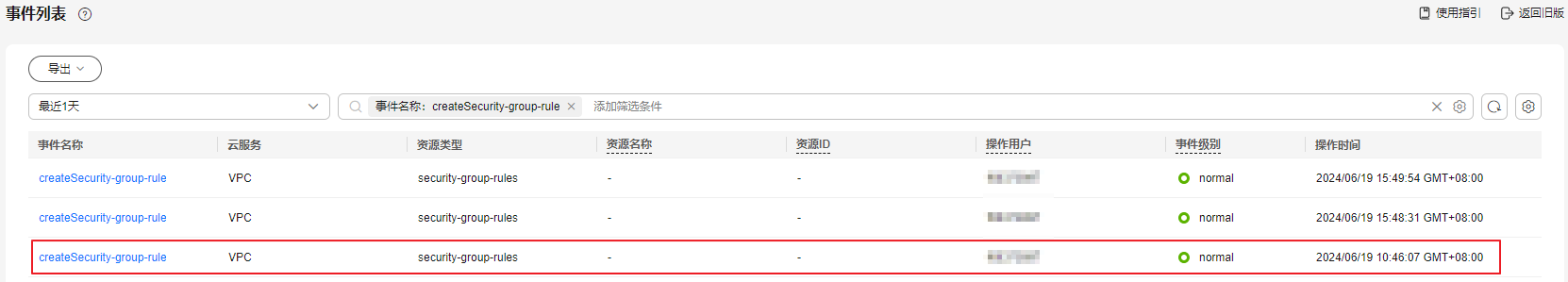

- 打开云审计控制台,通过事件名称,搜索添加安全组规则的操作事件,然后通过修改时间定位对应的记录。

本示例中,通过“createSecurity-group-rule”搜索添加安全组规则的操作记录,查看操作事件的方法,请参见查看审计事件。

图1 事件列表(添加安全组规则)

- 在事件列表中,单击目标事件名称对应的超链接。

进入事件概览页面,您可以查看本次操作的详细信息,表3中为您提供关键信息样例和说明,包含执行该操作的用户信息以及安全组规则的详情。

表3 事件样例(添加安全组规则) 回显样例

说明

"source_ip": "124.71.XX.146",

执行该操作的客户端IP地址,如果为空,表示系统操作,本示例为124.71.XX.146。

"user": { "access_key_id": "HSTA205XXXXXC4MHAE", "account_id": "3c24f6f885294XXXXX93ce075fbd", "user_name": "cts-test-01", "domain": { "name": "cts-test", "id": "3c24f6f885294XXXXX93ce075fbd" }, "name": "cts-test-01", "principal_is_root_user": "false", "id": "a26ee7e7224XXXXXe4a28a9ce503",您可以在回显中查看执行操作的账号信息,关键参数说明如下:- domain下的name:账号名,本示例为cts-test。

- domain下的id:账号ID,本示例为3c24f6f885294XXXXX93ce075fbd。

- name:IAM用户名,本示例为cts-test-01,是账号cts-test下的一个用户。

- id:IAM用户ID,本示例为a26ee7e7224XXXXXe4a28a9ce503。

关于云审计事件的更多参数说明,请参见事件结构中的响应参数说明。

"response": "{\"request_id\":\"8d2d1111cafaXXX9b49d53e2da38f\",\"security_group_rules\":[{\"id\":\"b6acda6e-0976-XXXX-82bc-a8093cbd591d\",\"project_id\":\"15289aca74eXXXa37dea0315d99\",\"security_group_id\":\"3730d371-3111-4ace-XXXX-b00b7259e178\",\"remote_group_id\":null,\"direction\":\"ingress\",\"protocol\":\"tcp\",\"description\":\"\",\"created_at\":\"2024-06-19T02:46:07Z\",\"updated_at\":\"2024-06-19T02:46:07Z\",\"ethertype\":\"IPv4\",\"remote_ip_prefix\":\"10.0.0.0/16\",\"multiport\":\"23\",\"remote_address_group_id\":null,\"action\":\"allow\",\"priority\":1}]}",您可以在response中查看安全组规则的详情,关键参数说明如下:- direction:安全组规则的方向,ingress表示入方向,egress表示出方向,本示例为入方向。

- protocol:安全组规则的协议类型,本示例为TCP。

- ethertype:安全组规则的类型,本示例为IPv4。

- remote_ip_prefix:安全组规则的源地址/目的地址,本示例中,由于添加的是入方向规则,因此表示源地址,取值为10.0.0.0/16。

- multiport:安全组规则的端口,本示例为23。

- action:安全组规则的策略,allow表示允许,deny表示拒绝,本示例为允许。

- priority:安全组规则的优先级,本示例为1。

关于安全组规则的更多参数说明,请参见查询安全组规则中的响应参数说明。