更新时间:2026-05-15 GMT+08:00

应用防线告警关联历史处置信息

剧本说明

当安全云脑在15天内新增了WAF的防线告警,且存在已被关闭的WAF防线告警,则“应用防线告警关联历史处置信息”剧本会将已关闭WAF防线告警的关闭评论添加到新增的相似WAF告警评论区中。告警和攻击的区别请参见告警概述,仅告警可触发剧本,攻击不能触发剧本。

WAF相似告警的判断条件如下,两条告警满足以下一个或多个条件,则判定为相似告警:

- 源IP相同。

- 受攻击的域名相同。

- 告警类型相同。

该剧本默认启用,无需用户手动配置或启用。触发条件是安全云脑新增了与已关闭WAF告警相似的告警。

前提条件

- 已购买安全云脑专业版且在有效使用期内。

- 已经在安全云脑接入Web应用防火墙的“WAF攻击日志”,详细操作请参见接入日志数据。

- 已使用系统内置的“应用-XXXXX”模型模板(该类模型模板依赖数据源是WAF攻击日志)创建告警模型,并启用告警模型。详细操作请参见使用已有模型模板创建告警模型、管理模型。

约束与限制

- 告警的数据源是WAF。

实现效果

剧本生效后,安全云脑新增的WAF告警会自动添加已关闭的相似告警的关闭评论。

- 登录安全云脑 SecMaster控制台。

- 单击管理控制台左上角的

,选择区域和项目。

,选择区域和项目。 - 在左侧导航栏选择,并在工作空间列表中,单击目标工作空间名称,进入目标工作空间管理页面。 图1 进入目标工作空间管理页面

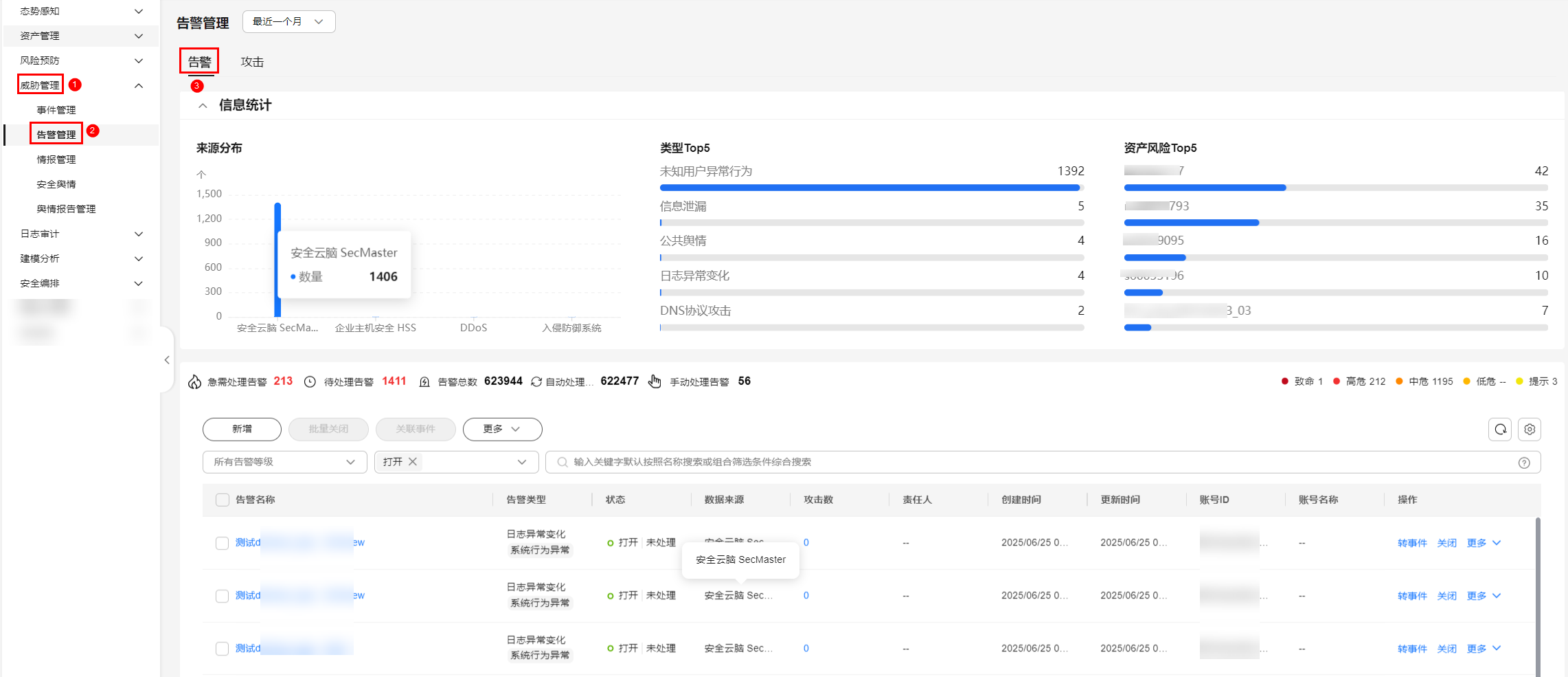

- 在左侧导航栏选择,进入告警管理页面。 图2 告警管理页面

- 在告警管理页面,通过数据来源过滤WAF告警,并单击新增的WAF告警名称,进入告警详情页面。

- 若存在已关闭相似告警,则在新增的WAF告警详情页的评论区会自动添加已关闭相似告警的关闭评论。WAF相似告警的判断条件如下,WAF两条告警满足以下一个或多个条件,则判定为相似告警:

- 源IP相同。

- 受攻击的域名相同。

- 告警类型相同。

父主题: 剧本说明