配置Web基础防护规则防御常见Web攻击

Web基础防护开启后,默认防范SQL注入、XSS跨站脚本、远程溢出攻击、文件包含、Bash漏洞攻击、远程命令执行、目录遍历、敏感文件访问、命令/代码注入等常规的Web攻击。您还可以根据实际使用需求,开启Webshell检测等Web基础防护。

前提条件

已添加防护网站,详情操作请参见添加防护网站 。

约束条件

- Web基础防护支持“拦截”和“仅记录”模式。

- 添加或修改防护规则后,规则生效需要等待几分钟。规则生效后,您可以在“防护事件”页面查看防护效果。

- 当Web基础防护设置为“拦截”模式时,您可以配置攻击惩罚标准。配置攻击惩罚后,如果访问者的IP、Cookie或Params恶意请求被拦截时,边缘安全将根据攻击惩罚设置的拦截时长来封禁访问者。

操作步骤

- 登录EdgeSec服务控制台。

- 在左侧导航栏选择,进入“安全防护”的“域名接入”页面。

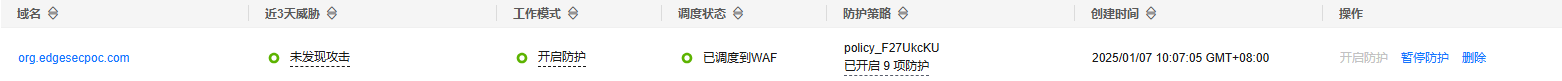

- 在目标域名所在行的“防护策略”栏中,单击“已开启N项防护”,进入“防护策略”页面。 图1 网站列表

- 在“Web基础防护”配置框中,确认已开启Web基础防护规则。

- 在右侧“防护配置”页签,根据您的业务场景,开启合适的防护功能,检测项说明如表1所示。 图2 Web基础防护

- 防护动作设置。

- 阻断:发现攻击行为后立即阻断并记录。

- 仅记录:发现攻击行为后只记录不阻断攻击。

当“防护动作”设置为“阻断”时,您可以根据需要选择已配置的攻击惩罚。有关配置攻击惩罚的详细操作,请参见配置攻击惩罚标准。

- 防护检测类型设置。

表1 检测项说明 检测项

说明

常规检测

防护SQL注入、XSS跨站脚本、远程溢出攻击、文件包含、Bash漏洞攻击、远程命令执行、目录遍历、敏感文件访问、命令/代码注入等攻击。其中,SQL注入攻击主要基于语义进行检测。

说明:开启“常规检测”后,边缘安全将根据内置规则对常规检测项进行检测。

Webshell检测

开启或关闭Webshell检测开关。开启后,边缘安全将对通过上传接口植入的网页木马进行检测。

默认开启“常规检测”防护检测,用户可根据业务需要,参照表1开启其他需要防护的检测类型。

- 防护动作设置。

配置示例-拦截SQL注入攻击

假如防护域名“www.example.com”已接入边缘安全,您可以参照以下操作步骤验证是否拦截SQL注入攻击。

- 开启Web基础防护的“常规检测”,并将防护模式设置为“阻断”。 图3 开启“常规检测”

- 开启Web基础防护。 图4 开启Web基础防护

- 清理浏览器缓存,在浏览器中输入模拟SQL注入攻击(例如,http://www.example.com?id=' or 1=1)。

此时访问请求被拦截,拦截页面示例如图5所示。

- 返回边缘安全管理控制台,在左侧导航树中,单击“防护事件”,进入“防护事件”页面,您可以查看该防护事件。