方案架构

背景信息

对于多园区/分支网络,通常会采用SD-WAN或IPsec VPN来实现分支间互联。

- SD-WAN:属于一种动态的VPN,可以按需在站点间建立隧道,动态发布路由。SD-WAN通过在站点间建立GRE隧道来创建VPN通道,同时支持在GRE隧道上进行IPsec加密,以实现隧道的加密安全。另外SD-WAN可以基于应用、策略选择质量较优的链路发送数据,实现基于应用、策略的智能选路。

- IPsec VPN:属于一种静态的VPN,通过在站点之间建立IPsec隧道来创建VPN通道,根据配置静态网段引流到VPN隧道中,实现站点间的业务通过VPN隧道进行访问。

基于SD-WAN的架构介绍

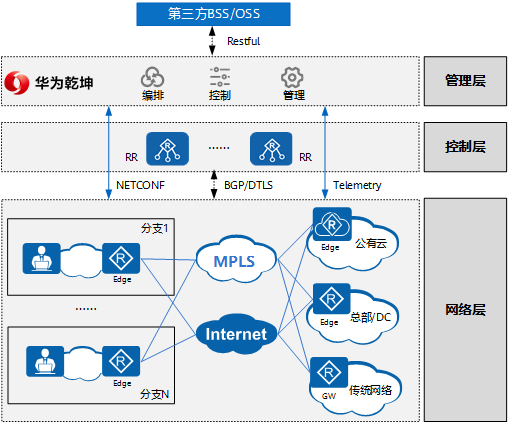

基于SD-WAN的华为乾坤安全分支解决方案总体架构如图1所示,主要包括管理层、控制层、网络层。

- 第三方BSS/OSS

华为乾坤开放了北向API接口,可以将SD-WAN纳入到已有的BSS/OSS等第三方业务编排系统,实现SD-WAN的集成和灵活定制。

- 管理层

管理层的核心是华为乾坤云平台,主要提供网络编排和管理能力,支持端到端业务处理。

- 网络编排:负责SD-WAN面向业务的网络模型抽象、编排和配置自动化发放,主要包括企业WAN组网和各种网络策略相关的业务编排。通过对网络模型的抽象和定义,屏蔽SD-WAN部署和实现的技术细节,使网络配置和业务发放更加简易、灵活。

- 网络管理:负责网络层设备的统一管理与运维,包括统一配置网络业务;采集设备告警、日志等信息;基于链路、应用、网络的性能数据采集、统计和分析;基于网络拓扑、告警管理、性能监控等方式多维度统计和呈现运维信息。

- 控制层

控制层的核心组件是RR(Route Reflector,路由反射器),主要负责控制网络层的路由转发和拓扑定义。其功能主要包括:VPN路由的分发和过滤、VPN拓扑的创建和修改、站点间Overlay隧道的创建和维护等。相比传统网络完全的分布式控制方式,这种集中式的控制实现了企业WAN控制平面和转发平面的分离,简化了网络运维操作,减少了网络配置错误几率,提升了企业WAN的运维效率。

- 网络层

从业务角度来说,企业的分支、总部和数据中心以及在云上部署的IT基础设施等都可以统称为企业的站点。用于不同站点WAN互联的网络设备以及中间的WAN一起构成了SD-WAN的网络层。

从网络功能层次划分,SD-WAN网络可以分为Underlay网络和Overlay网络两层。

- Underlay网络:即物理网络,是由路由器等网络设备通过运营商提供的物理线路互联组成的WAN,常见类型有MSTP专线、MPLS VPN以及Internet等。

- Overlay网络:即虚拟网络,是在一张物理网络上构建出一张或多张虚拟的逻辑网络。不同的虚拟网络虽然共享物理网络中的设备和线路,但虚拟网络中的业务与物理网络中的业务相互解耦。虚拟网络的多实例化,既可以服务于同一租户的不同业务(如多个部门),也可以服务于不同租户。

从网络设备的功能定位划分,网络层主要由Edge和GW两类设备构成。

- Edge:是站点的出口CPE设备(Customer Premise Equipment)。Edge的本质是SD-WAN隧道的发起和终结点,也可以看做SD-WAN网络的边界点。Edge之间的Overlay隧道可以构建在任意的有线或者无线的Underlay WAN网络上。

- GW:是连接SD-WAN站点和其他网络(如传统VPN)的网关设备。通过GW可以实现SD-WAN网络与传统网络、公有云网络间的互通。

基于IPsec VPN的架构介绍

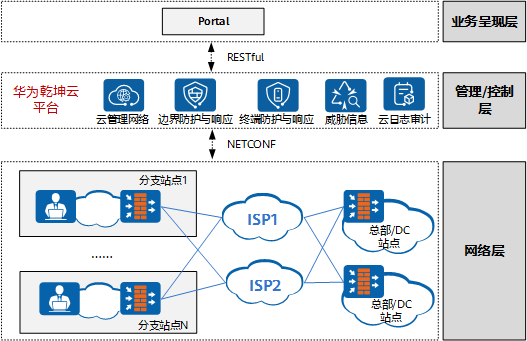

基于IPsec VPN的华为乾坤安全分支解决方案总体架构如图2所示,主要包括业务呈现层、管理/控制层、网络层。

- 业务呈现层

华为乾坤提供了面向企业、MSP等不同用户角色的Portal界面,Portal中展示了完整的网络端到端业务处理和配置流程,业务呈现层将最终用户的诉求传递到华为乾坤云平台。

- 管理/控制层

网络管理/控制层主要提供设备一站纳管(通过Netconf协议纳管)、统一运维能力,同时基于智能算法实现威胁检测、自动处置、安全策略统一下发,保障重点业务平稳运行。

对于多分支/园区场景,华为乾坤提供了IPsec VPN互联网络编排能力,通过华为乾坤云平台对站点间VPN的模型进行编排、业务发放。

- 网络层

网络层由物理设备组成,是企业WAN的基础物理组网。基于场景诉求,选择合适的出口设备,主要包括防火墙和第三方VPN网关。

- 防火墙:主要适用于金融、物流、办公等高安全场景,采用防火墙做出口设备,可以做分支、总部的出口设备。

- 第三方VPN网关:多分支场景,总部网络一般已部署(已存在第三方VPN网关设备),此时分支设备需要和第三方VPN网关对接,只能通过IPsec VPN与第三方VPN网关对接。