防护设置

前提条件

管理员已上传RASP特征库。

背景信息

RASP(Runtime Application Self-Protection,运行时应用自我保护)。RASP使应用程序在运行环境中具备运行时自我防护能力,可监测应用运行环境中(如JVM)中的应用程序执行情况(应用逻辑、配置、数据和事件流等),在符合特定安全条件时进行控制,采取必要的防护措施(如终止用户会话、终止应用程序、告警)。

检测更精确:RASP与传统的基于流量监测的安全防护方式相比,可以忽略各种绕过流量检测的攻击方式(如分段传输,加密传输等),只关注功能运行时的传参是否会产生安全威胁,基于行为来精准识别攻击。

覆盖场景广:RASP可监控和拦截绝大多数类型对应用程序的攻击。除了全面覆盖OWASPTOP10及其它常见漏洞外,还可以抵御传统WAF无法识别的攻击,例如加密变形攻击Payload、0-Day等。

攻击更可见:RASP的防护层深入应用的代码上下文,当检测到漏洞攻击时,安全事件中包含攻击来源、攻击目标、攻击原始请求详情、危险行为特征、代码调用堆栈等信息,可以协助安全团队迅速定位问题并快速制定解决方案。

漏洞SLA时间短:RASP 能够对应用服务制作拦截插件,紧急规避官方/社区还未修复的漏洞。特别是对大型复杂系统,不允许重新启动的情况下,热加载机制能够及时对漏洞进行止血,大大降低漏洞被利用的时间,在较短时间内完成服务的安全加固。

操作步骤

- 登录华为乾坤控制台,选择。

- 在右上角菜单栏选择。

- 选择“RASP防护”页签。

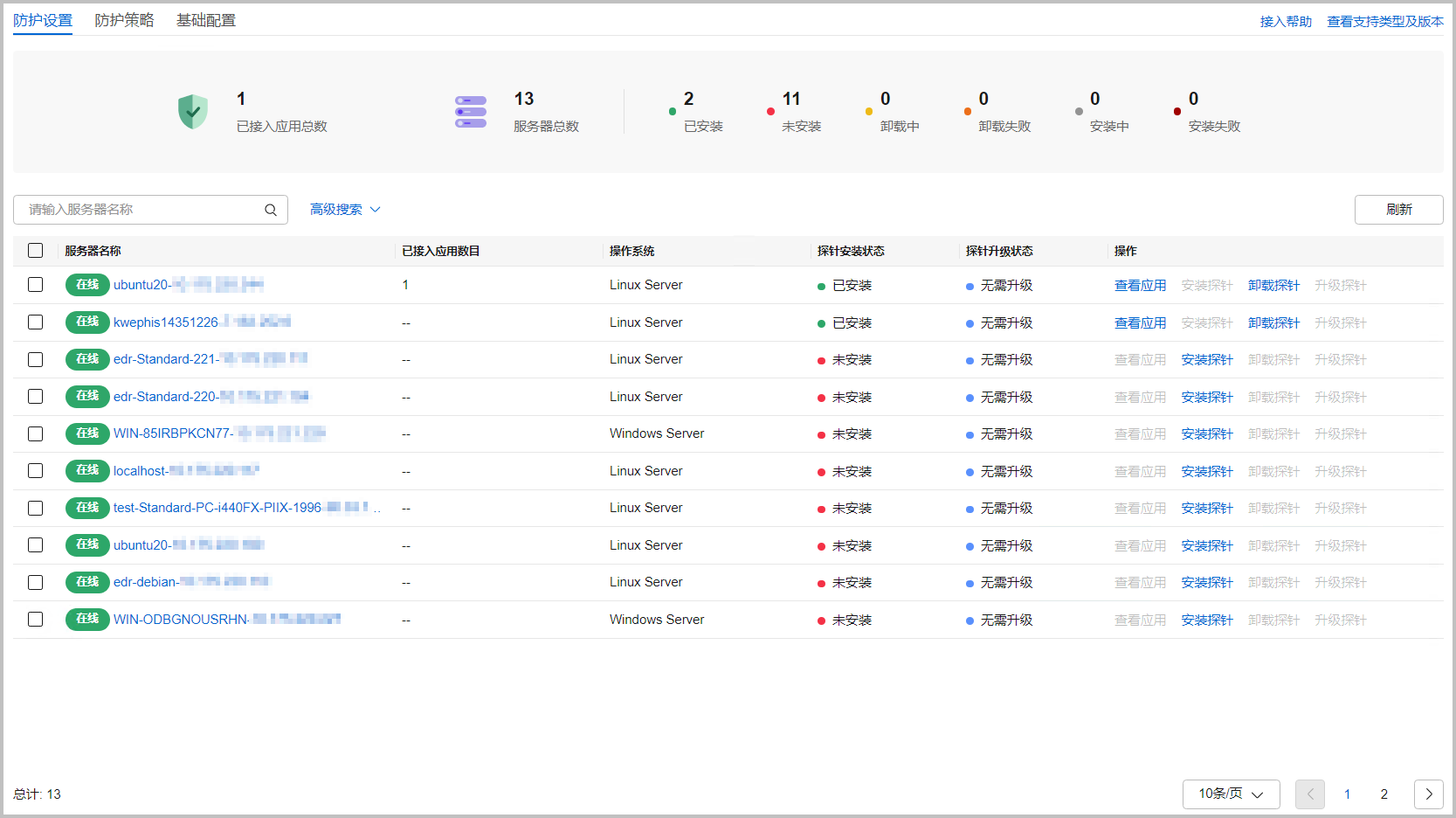

- 在“防护设置”页签查看终端防护列表。单击各终端名称,可查看资产详情。

可按需根据服务器名称直接筛选,或者单击“高级搜素”后,根据站点、操作系统、探针安装状态进行筛选。单击各终端名称,可查看资产详情。

- 单击“安装探针”,端侧即下载最新版本的RASP特征库至对应终端的Agent指定目录,并自动解压。

安装或卸载探针最长耗时5分钟。

- 单击“查看应用”,进入对应终端的应用详情界面,可对单个应用或批量对多个应用接入应用防护。

- 应用授权。

为避免攻击者仿冒防护应用伪造数据,仅经过授权的应用才能在集成RASP探针后接受纳管和防护。

您可以在操作列对单个应用进行授权,也可以选择多个应用后进行批量授权,也可以在接入管理中对应用进行授权。

- 应用接入。

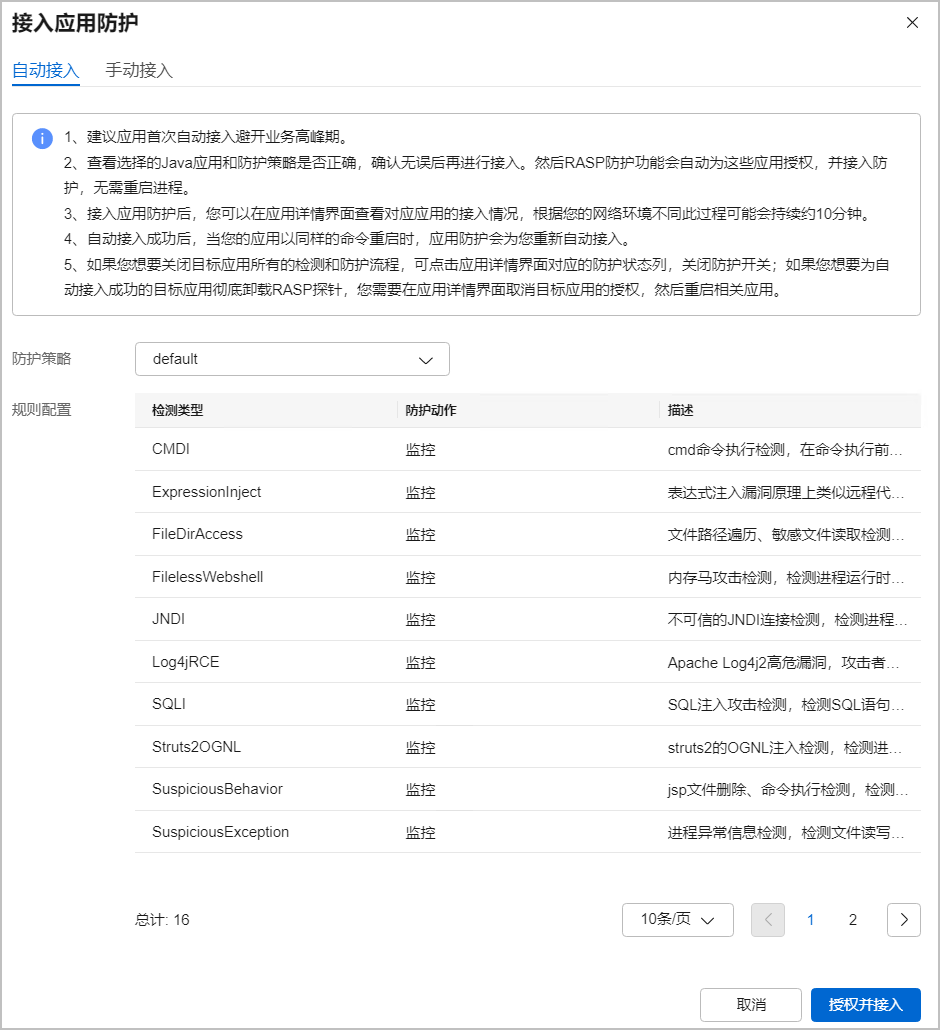

- 自动接入:对单个应用单击“接入应用防护”选择“自动接入”,或勾选多个应用后单击“批量接入”。自动接入时需选择防护策略,防护策略配置详见防护策略,规则配置详见基础配置。单击“授权并接入”后,自动接入应用最长耗时约10分钟。

图3 自动接入

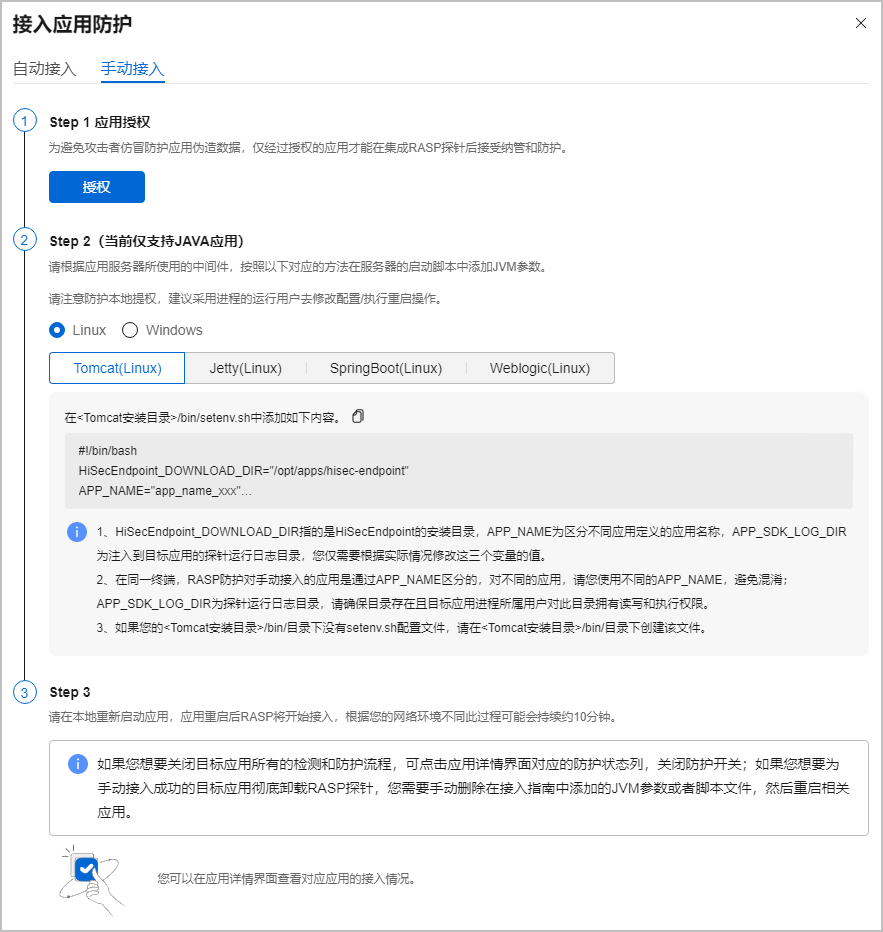

- 手动接入:对单个应用单击“接入应用防护”选择“手动接入”,按照步骤说明自行操作。

图4 手动接入

自动接入方式无需终端重启,手动接入方式需要终端重启后才能生效。

- 自动接入:对单个应用单击“接入应用防护”选择“自动接入”,或勾选多个应用后单击“批量接入”。自动接入时需选择防护策略,防护策略配置详见防护策略,规则配置详见基础配置。单击“授权并接入”后,自动接入应用最长耗时约10分钟。

后续处理

- 卸载探针

在终端图1列表单击“卸载探针”。

不支持动态卸载:此操作将会关闭所有已防护应用的防护开关,停止探针的运行并清除相关数据,并不会彻底卸载注入到应用中的字节码。

如果您想要为目标应用彻底卸载探针,自动接入的应用请在进行此操作后重启,手动接入的应用则需要您手动删除修改的启动脚本或JVM参数后重启。

- 取消授权

在图2界面单击“取消授权”。

取消授权后的应用重启后将不再自动接受纳管和防护,如果想要继续接入应用防护,则需要您手动进行操作。

此操作并不影响当前已经接入RASP的应用防护功能。

- 关闭防护

在图2界面单击“防护状态”列已处在开启状态的开关。

- 修改防护策略

方式一:在图2界面单击“防护策略”列的策略名,切换防护策略后单击“下发”。

方式二:在防护策略界面编辑修改除默认default之外的自定义策略,会将对所有已经引用此策略的应用重新下发修改后的策略。