配置天关(USG6502E-C/USG6503E-C)

配置天关1

- 在管理PC上配置网口的IP地址为192.168.0.2(可以是192.168.0.2~192.168.0.254中的任何一个),子网掩码为255.255.255.0,然后打开Web浏览器访问设备的标准界面https://192.168.0.1:8443/。

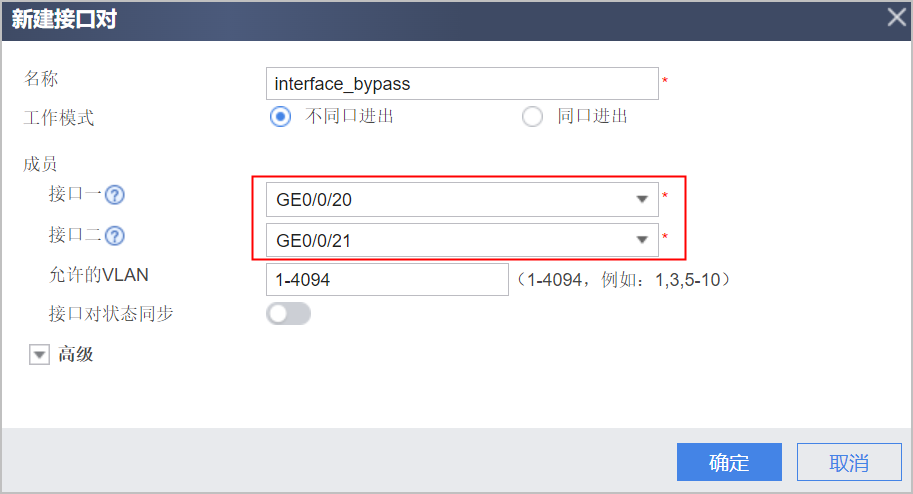

- 配置Bypass接口对。

- 选择。

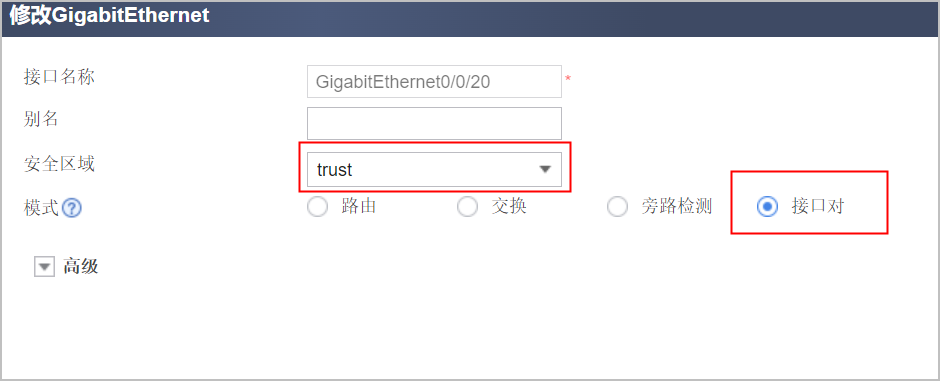

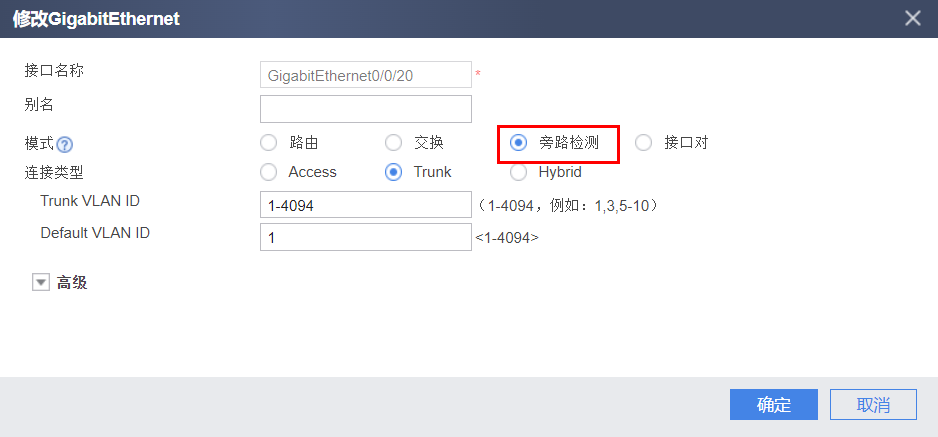

- 单击GE0/0/20对应的

,按照下图所示配置接口。

,按照下图所示配置接口。

- 单击GE0/0/21对应的

,按照下图所示配置接口。

,按照下图所示配置接口。

- 选择。

- 单击“新建”,按照下图所示配置接口对,并单击“确定”。

- 配置云端管理接口。

GE0/0/3默认为二层接口,请按照如下方式配置成三层接口。

- 配置漏洞扫描服务和云日志审计的业务接口。

已购买漏洞扫描服务或云日志审计服务时需要执行本步骤。

GE0/0/2默认为二层接口,请按照如下方式配置成三层接口。请保证所有上报日志的资产与此IP地址路由可达。- 选择。

- 单击GE0/0/2对应的

,按照如下参数配置接口。

,按照如下参数配置接口。

安全区域

trust

模式

路由

IP地址

192.168.56.1/24

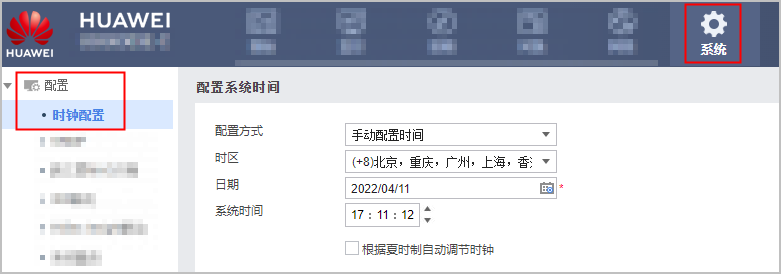

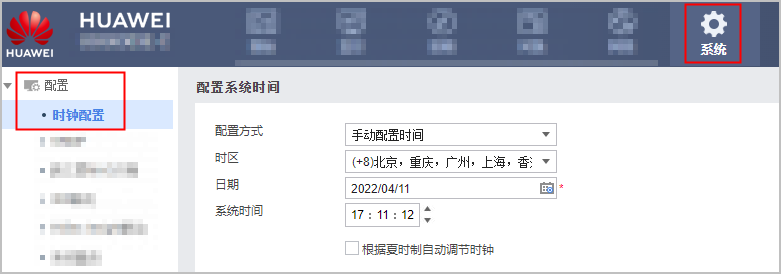

- 选择,检查设备系统时间是否与当前时间一致,如果不一致,请调整设备系统时间,以保证云端能够精确掌握威胁事件的发生时间。

- 配置业务参数(边界防护与响应服务)。

- 加载License。

如果设备为V600R007C20SPC500之前的版本,需要执行本步骤。

- 选择,“License激活方式”设置为“本地手动激活”。

- 单击“浏览”,选择本地PC中的License文件,并单击“激活”。

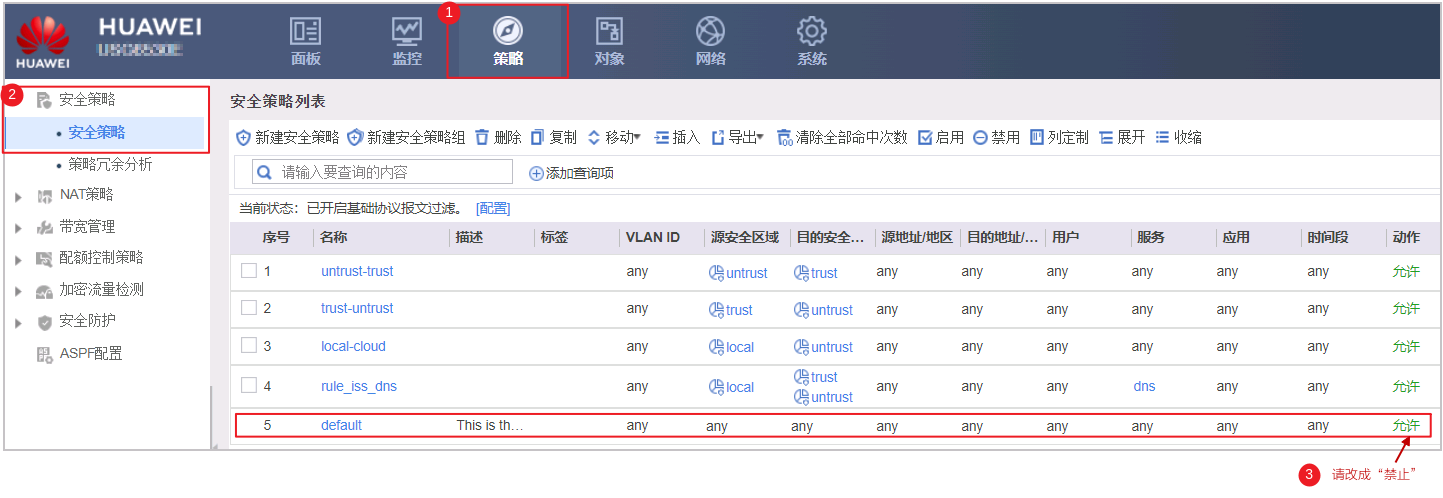

- 选择,检查default策略的动作是否为“允许”,如果不是,单击策略名称default进入修改安全策略界面,将动作修改为“允许”。

- 确认安全策略已成功下发。

设备上线后,云端会部署套餐,需要2分钟左右,部署成功后安全策略会自动下发。

安全策略下发后,如图1所示。共有5条安全策略,其中default安全策略被自动修改为禁止。

- 如果设备上只有“default”和“rule_iss_dns”安全策略,或只有“default”安全策略时,由云端自动下发安全策略。

- 如果设备上存在其他安全策略时,云端不会自动下发安全策略,此时请参见《FAQ》中“如何配置边界防护与响应服务需要的安全策略(USG6000E-C天关、USG6000E防火墙)”章节自行完成配置。

- 选择,检查 “入侵防御特征库”和“反病毒特征库”是否在线升级成功,升级需要10分钟左右,请耐心等待。如果不成功,请单击“立即升级”。

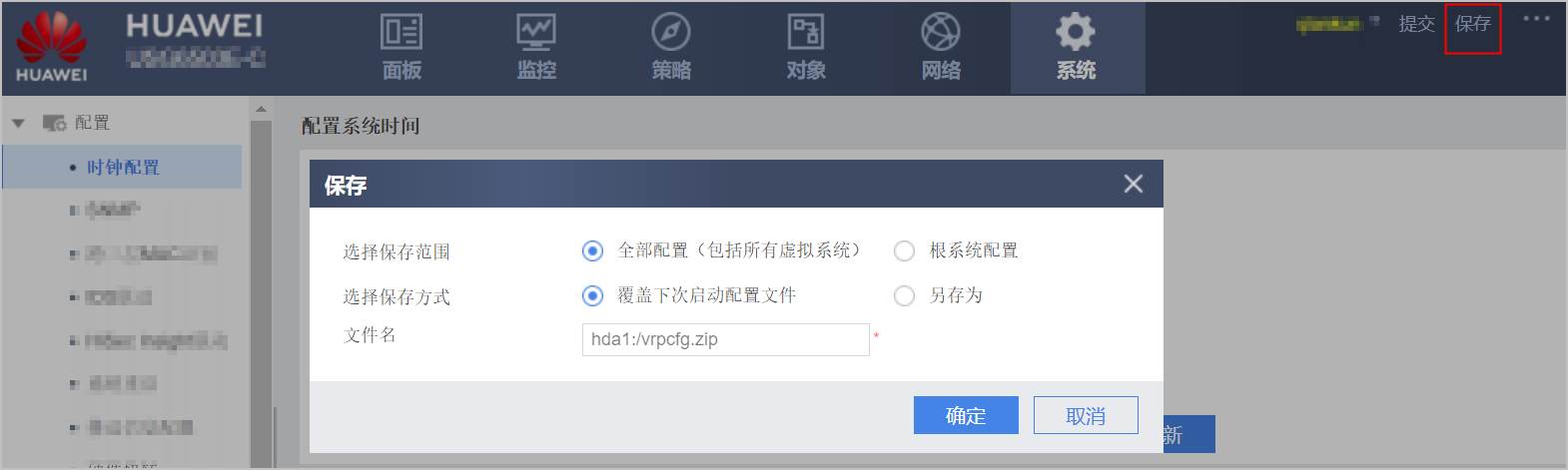

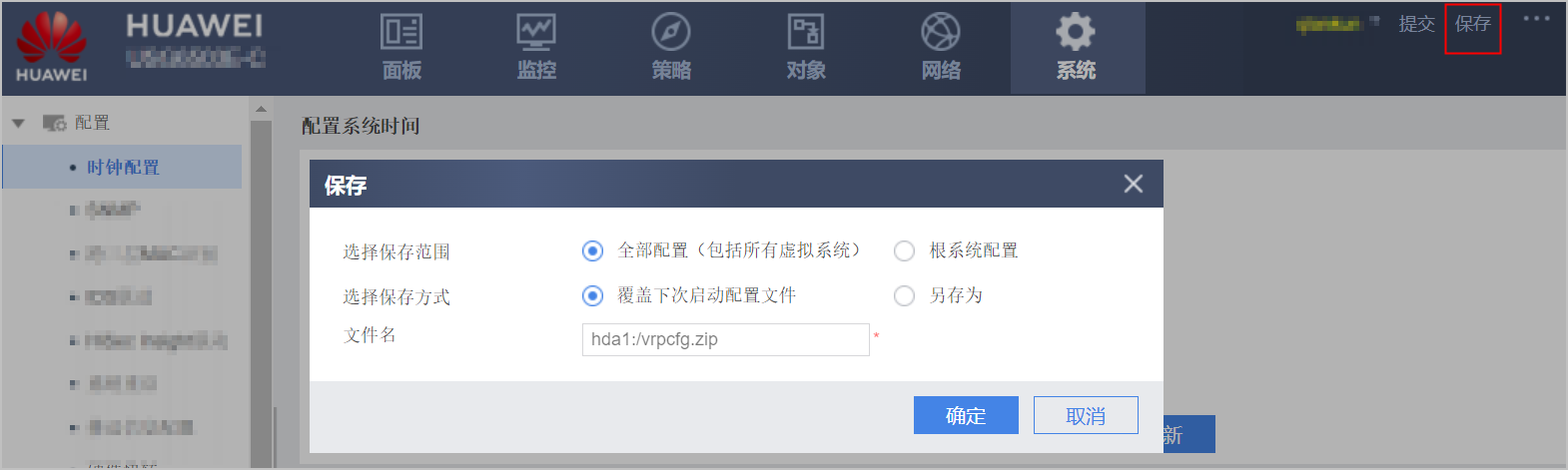

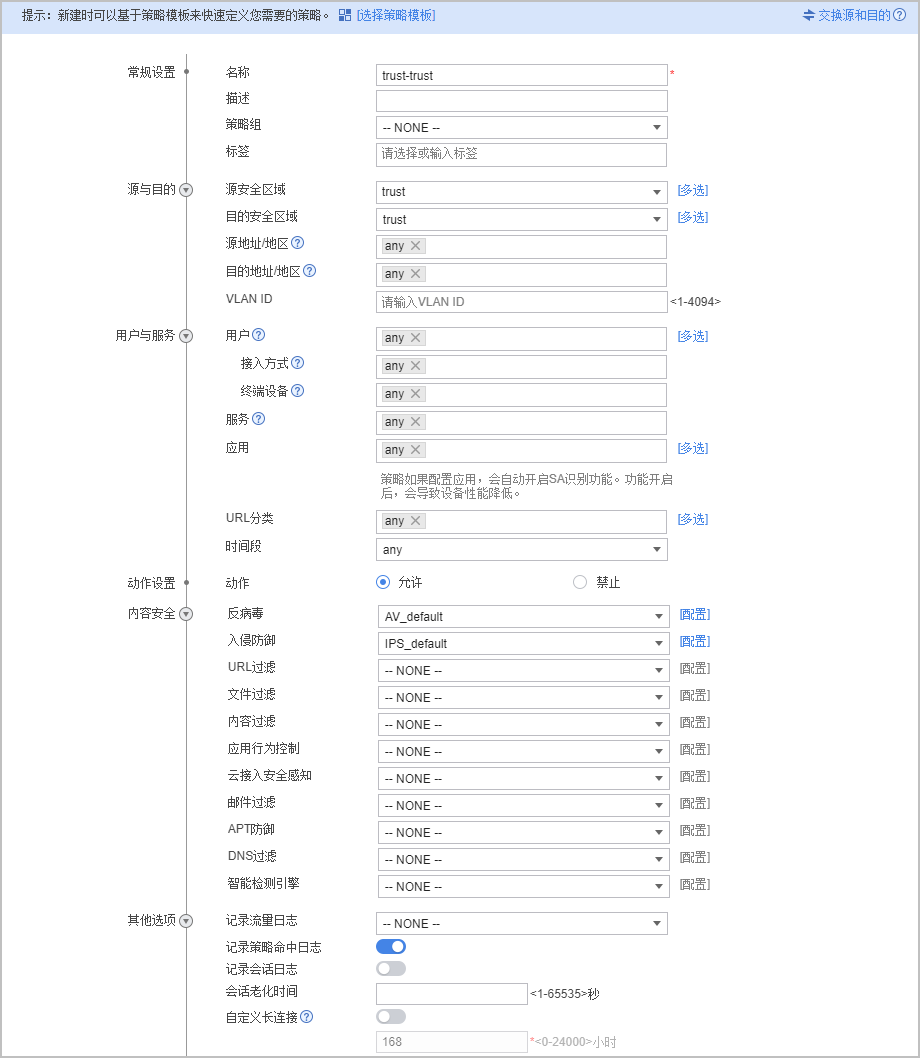

- 单击右上角“保存”,在系统显示界面单击“确定”,保存配置以避免设备重启后配置丢失。

- 加载License。

- 配置业务参数(漏洞扫描服务)。

- 选择,单击“新建安全策略”,根据上行口和资产所在安全区域(trust/untrust)的不同情况,配置不同的安全策略。

表1 上行口在untrust域,资产在trust域场景 安全策略名称

源安全区域

目的安全区域

源地址

目的地址

服务

动作

ipsec-tunnel

local

untrust

any

any

udp: 隧道协商

允许

vss

untrust

trust

any

any

any: 漏洞扫描

允许

表2 上行口在untrust域,资产在untrust域场景 安全策略名称

源安全区域

目的安全区域

源地址

目的地址

服务

动作

ipsec-tunnel

local

untrust

any

any

udp: 隧道协商

允许

表3 上行口在trust域,资产在trust域场景 安全策略名称

源安全区域

目的安全区域

源地址

目的地址

服务

动作

ipsec-tunnel

local

trust

any

any

udp: 隧道协商

允许

表4 上行口在trust域,资产在untrust域场景 安全策略名称

源安全区域

目的安全区域

源地址

目的地址

服务

动作

ipsec-tunnel

local

trust

any

any

udp: 隧道协商

允许

vss

trust

untrust

any

any

any: 漏洞扫描

允许

- 单击右上角“保存”,在系统显示界面单击“确定”,保存配置以避免设备重启后配置丢失。

图2 保存配置

- 选择,单击“新建安全策略”,根据上行口和资产所在安全区域(trust/untrust)的不同情况,配置不同的安全策略。

- 配置业务参数(云日志审计服务)。

- 选择,单击“新建安全策略”,根据上行口和资产所在安全区域(trust/untrust)的不同情况,配置不同的安全策略。

表5 上行口在untrust域,资产在trust域场景 安全策略名称

源安全区域

目的安全区域

源地址

目的地址

服务

动作

logAudit-asset-local

trust

local

any

any

udp: 资产上报日志到天关/防火墙

允许

logAudit-local-cloud

local

untrust

any

any

tcp: 日志上报到云端

允许

表6 上行口在untrust域,资产在untrust域场景 安全策略名称

源安全区域

目的安全区域

源地址

目的地址

服务

动作

logAudit-asset-local

untrust

local

any

any

udp: 资产上报日志到天关/防火墙

允许

logAudit-local-cloud

local

untrust

any

any

tcp: 日志上报到云端

允许

表7 上行口在trust域,资产在trust域场景 安全策略名称

源安全区域

目的安全区域

源地址

目的地址

服务

动作

logAudit-asset-local

trust

local

any

any

udp: 资产上报日志到天关/防火墙

允许

logAudit-local-cloud

local

trust

any

any

tcp: 日志上报到云端

允许

表8 上行口在trust域,资产在untrust域场景 安全策略名称

源安全区域

目的安全区域

源地址

目的地址

服务

动作

logAudit-asset-local

untrust

local

any

any

udp: 资产上报日志到天关/防火墙

允许

logAudit-local-cloud

local

trust

any

any

tcp: 日志上报到云端

允许

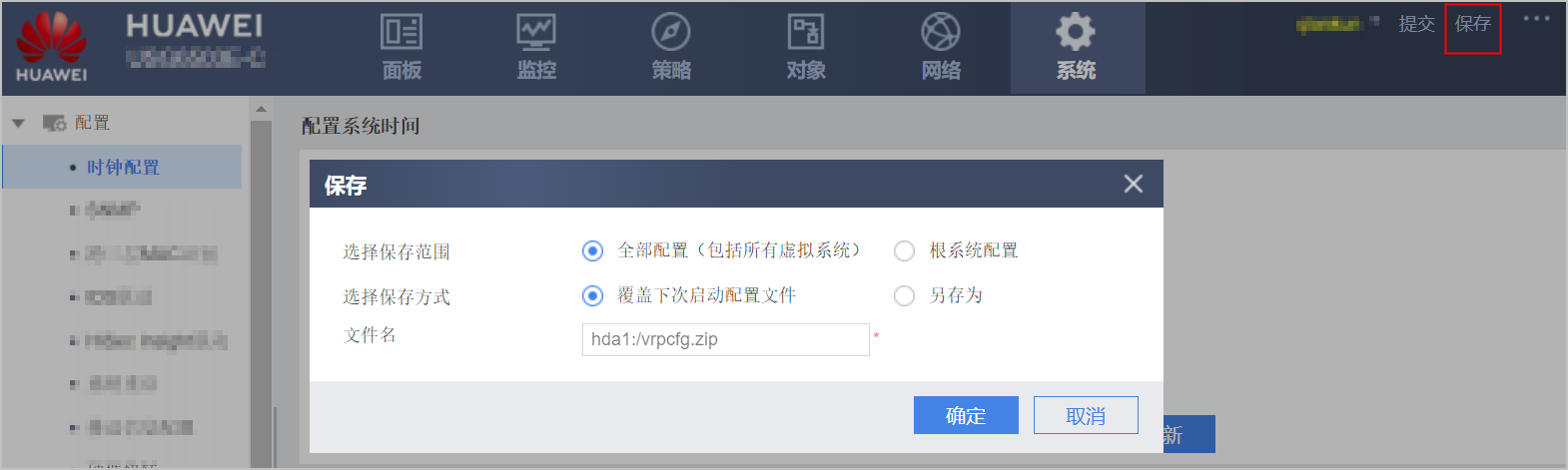

- 单击右上角“保存”,在系统显示界面单击“确定”,保存配置以避免设备重启后配置丢失。

图3 保存配置

- 选择,单击“新建安全策略”,根据上行口和资产所在安全区域(trust/untrust)的不同情况,配置不同的安全策略。

配置天关2

- 参见步骤1,登录天关2。

- 配置镜像流量接收口GE0/0/20为旁路检测模式。

- 选择。

- 单击GE0/0/20对应

,按照下图所示配置接口。

,按照下图所示配置接口。

- 将GE0/0/20的安全区域设置为“trust”。

- 参见步骤3,配置云端管理接口。

- 选择,检查设备系统时间是否与当前时间一致,如果不一致,请调整设备系统时间,以保证云端能够精确掌握威胁事件的发生时间。

- 配置业务参数(边界防护与响应服务)。

- 加载License。

如果设备为V600R007C20SPC500之前的版本,需要执行本步骤。

- 选择,“License激活方式”设置为“本地手动激活”。

- 单击“浏览”,选择本地PC中的License文件,并单击“激活”。

- 选择,检查default策略的动作是否为“允许”,如果不是,单击策略名称default进入修改安全策略界面,将动作修改为“允许”。

- 配置安全策略。

天关2上需要配置名称为“local-cloud”、“rule_iss_dns”和“trust-trust”的安全策略。

- 配置名称为“local-cloud”、“rule_iss_dns”的安全策略。

设备上线后,云端会部署套餐,需要2分钟左右,部署成功后安全策略会自动下发。

安全策略下发后,如图4所示。共有5条安全策略,其中default安全策略建议改回禁止,默认安全需要。

- 如果设备上只有“default”和“rule_iss_dns”安全策略,或只有“default”安全策略时,由云端自动下发安全策略。

- 如果设备上存在其他安全策略时,云端不会自动下发安全策略,此时请参考《FAQ》中“如何配置边界防护与响应服务需要的安全策略(USG6000E-C天关、USG6000E防火墙)”章节自行完成配置。

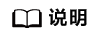

- 配置名称为“trust-trust”的安全策略。

- 选择,单击“新建安全策略”。

- 配置名称为“trust-trust”的安全策略,源安全区域为trust,目的安全区域为trust,反病毒采用新建的AV_default,入侵防御采用新建的IPS_default,动作为“允许”。

- 配置名称为“local-cloud”、“rule_iss_dns”的安全策略。

- 选择,检查 “入侵防御特征库”和“反病毒特征库”是否在线升级成功,升级需要10分钟左右,请耐心等待。如果不成功,请单击“立即升级”。

- 单击右上角“保存”,在系统显示界面单击“确定”,保存配置以避免设备重启后配置丢失。

- 加载License。