更新时间:2025-07-07 GMT+08:00

如何配置边界防护与响应服务需要的安全策略(USG6000F/USG6000F-S/USG12000防火墙)

请按照如下步骤配置,未提及配置项请保持默认。

- 新建反病毒配置文件AV_default、入侵防御配置文件IPS_default,在配置业务需要的安全策略时需要引用此处新建的配置文件。

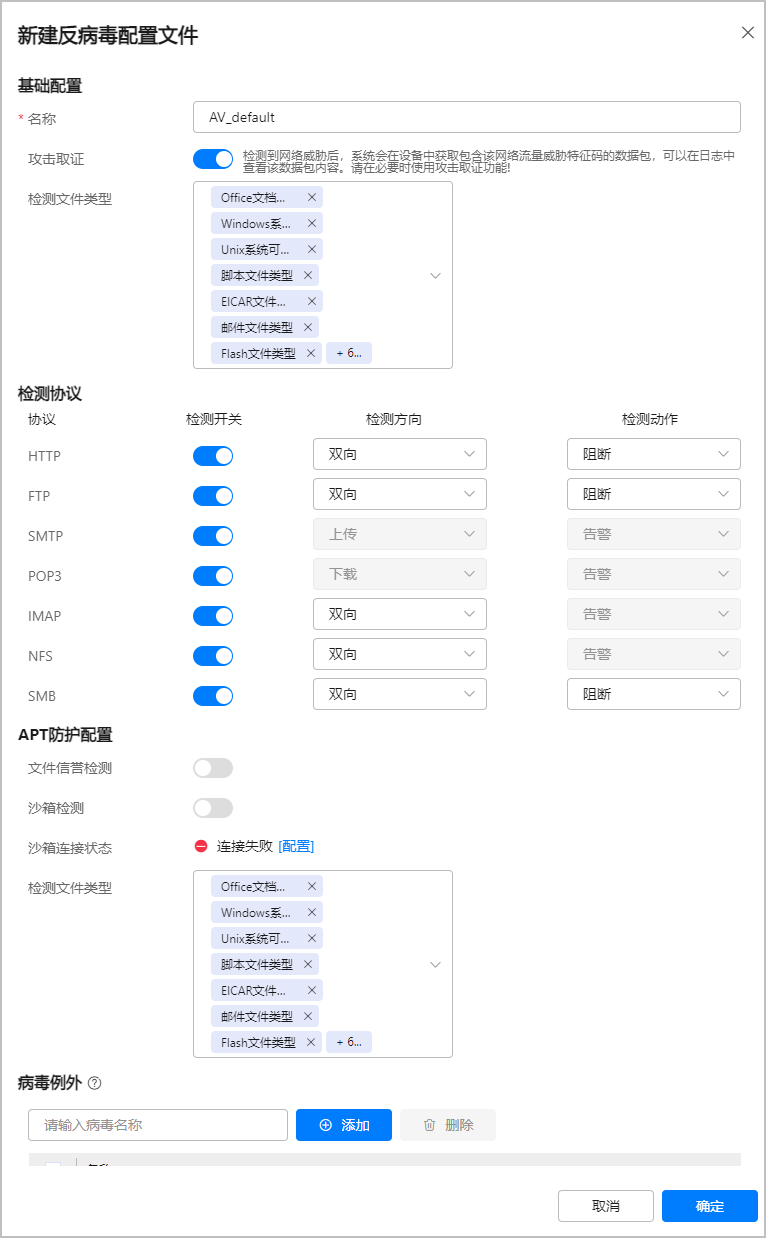

- 选择,按照下图所示新建反病毒配置文件AV_default,并单击“确定”。

图1 新建反病毒配置文件

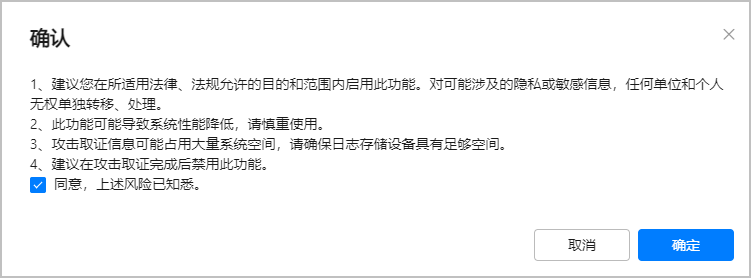

- 在提示界面按照下图所示操作,并单击“确定”。

图2 系统提示界面

- 选择,按照下图所示新建入侵防御配置文件IPS_default。

图3 新建入侵防御配置文件

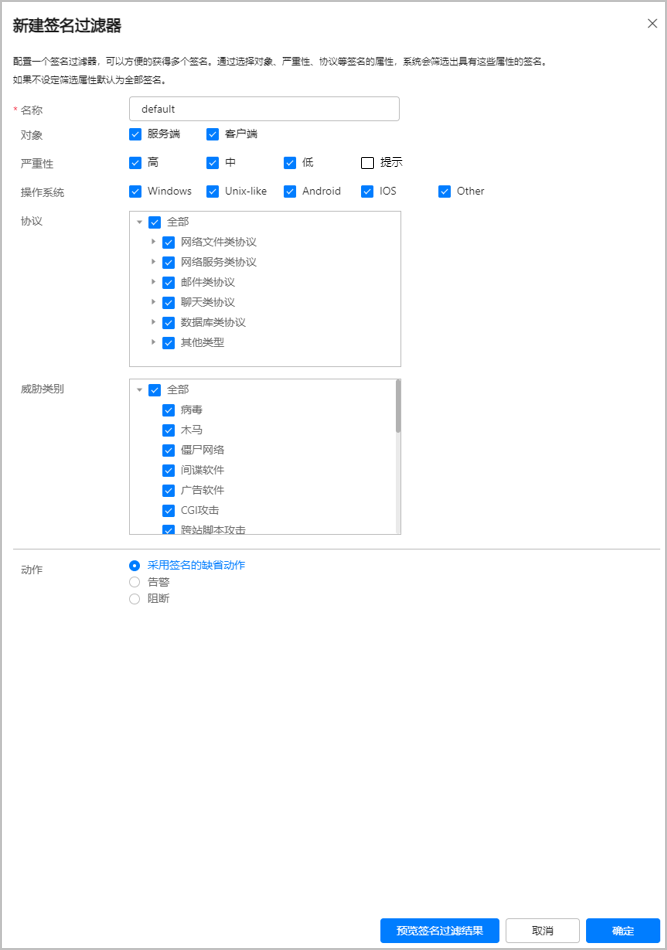

- 继续单击上图中的“新建”,按照下图所示为IPS_default配置签名过滤器,并单击“确定”。

图4 配置签名过滤器

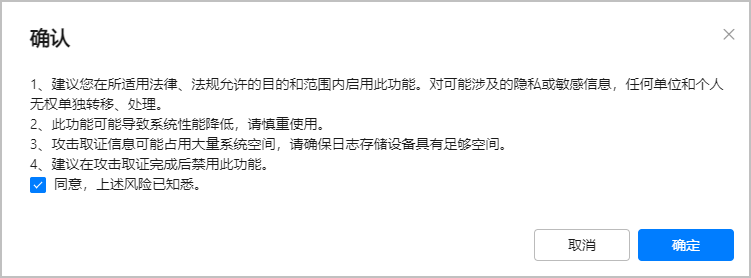

- 在提示界面按照下图所示操作,并单击“确定”。

图5 系统提示界面

- 单击界面右上角的“提交”,提交安全配置文件进行激活,激活后才能生效。

- 选择,按照下图所示新建反病毒配置文件AV_default,并单击“确定”。

- 配置业务需要的安全策略。

- 选择,单击“新建安全策略”,按照如下顺序依次配置名称为“untrust-trust”、“trust-untrust”、“local-cloud”、“rule_iss_dns”的安全策略。

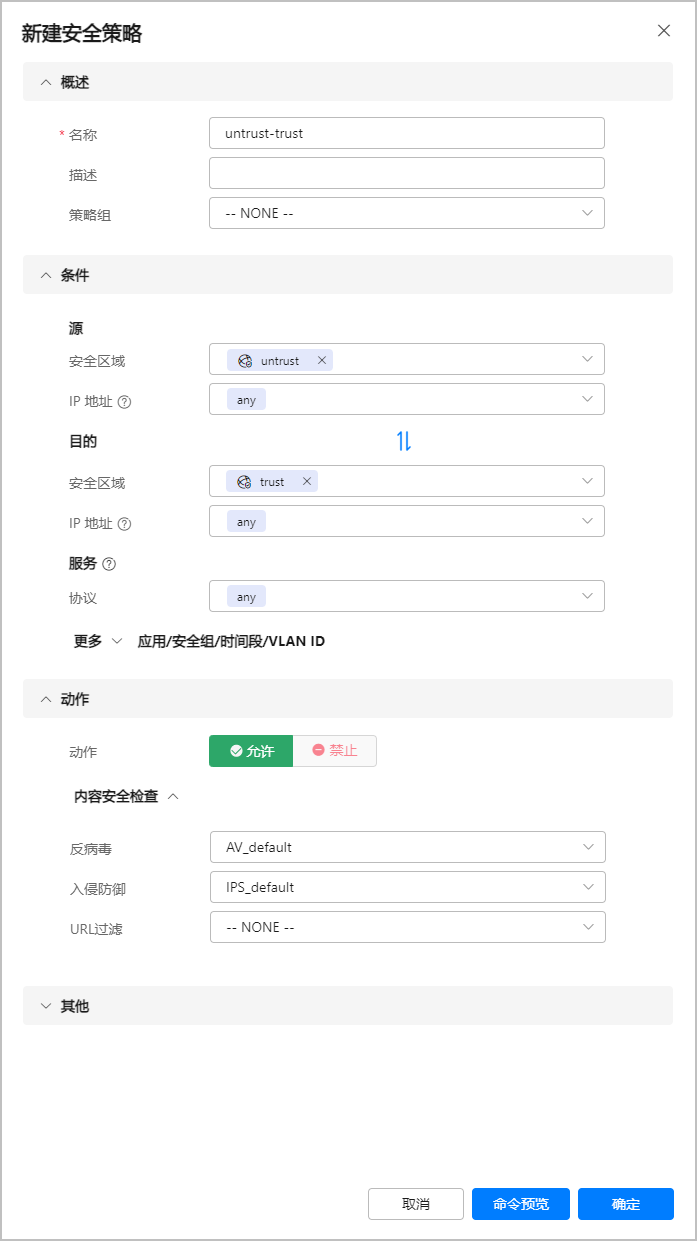

- 配置名称为“untrust-trust”的安全策略,源安全区域为untrust,目的安全区域为trust,反病毒采用新建的AV_default,入侵防御采用新建的IPS_default,动作为“允许”。

图6 untrust-trust安全策略

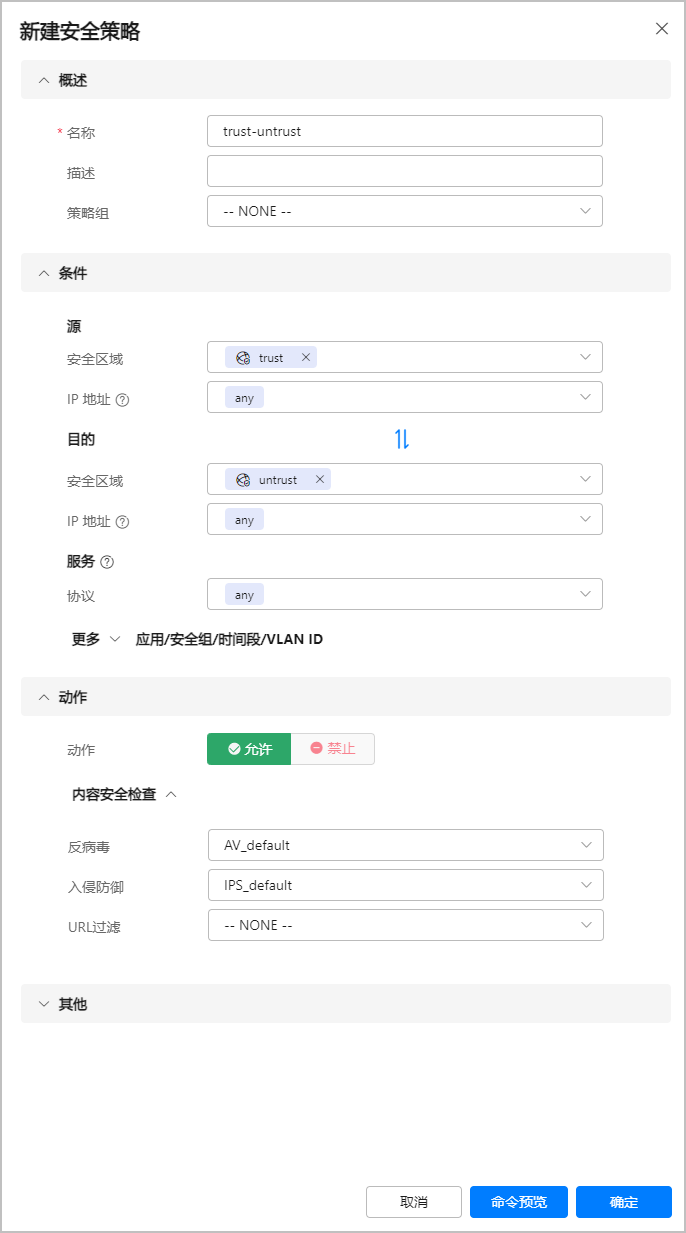

- 配置名称为“trust-untrust”的安全策略,源安全区域为trust,目的安全区域为untrust,反病毒采用新建的AV_default,入侵防御采用新建的IPS_default,动作为“允许”。

图7 trust-untrust安全策略

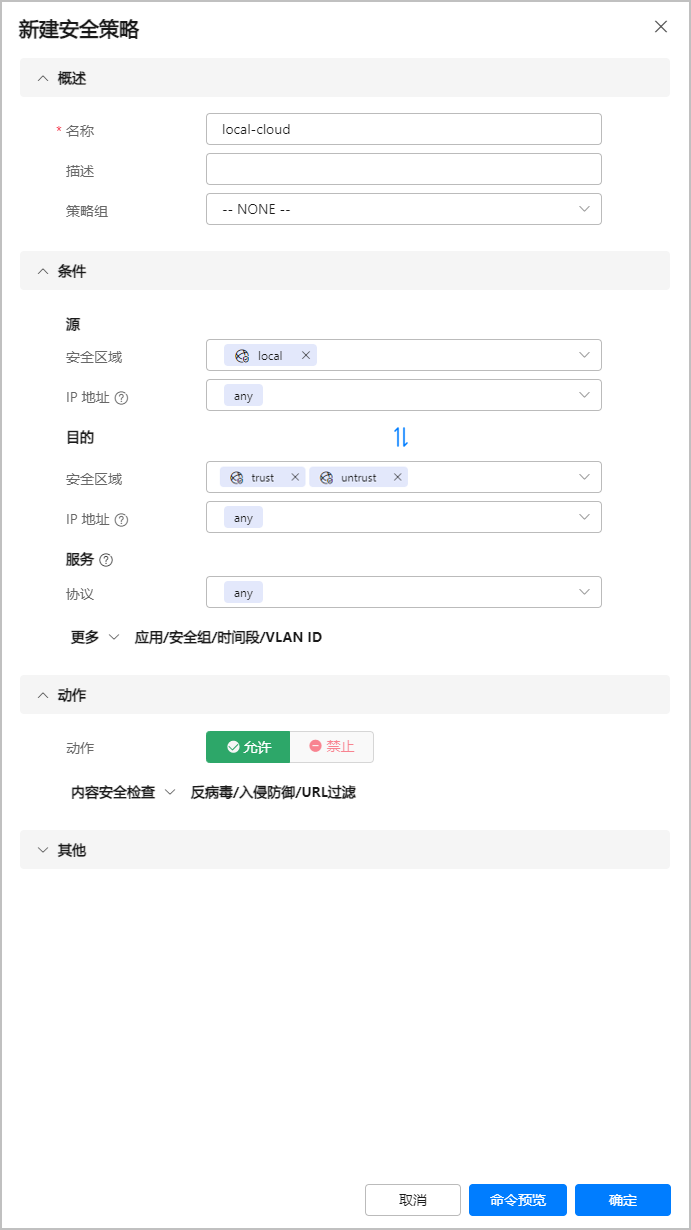

- 配置名称为“local-cloud”的安全策略,源安全区域为local,目的安全区域为trust、untrust,服务选择any,动作为“允许”。

图8 local-cloud安全策略

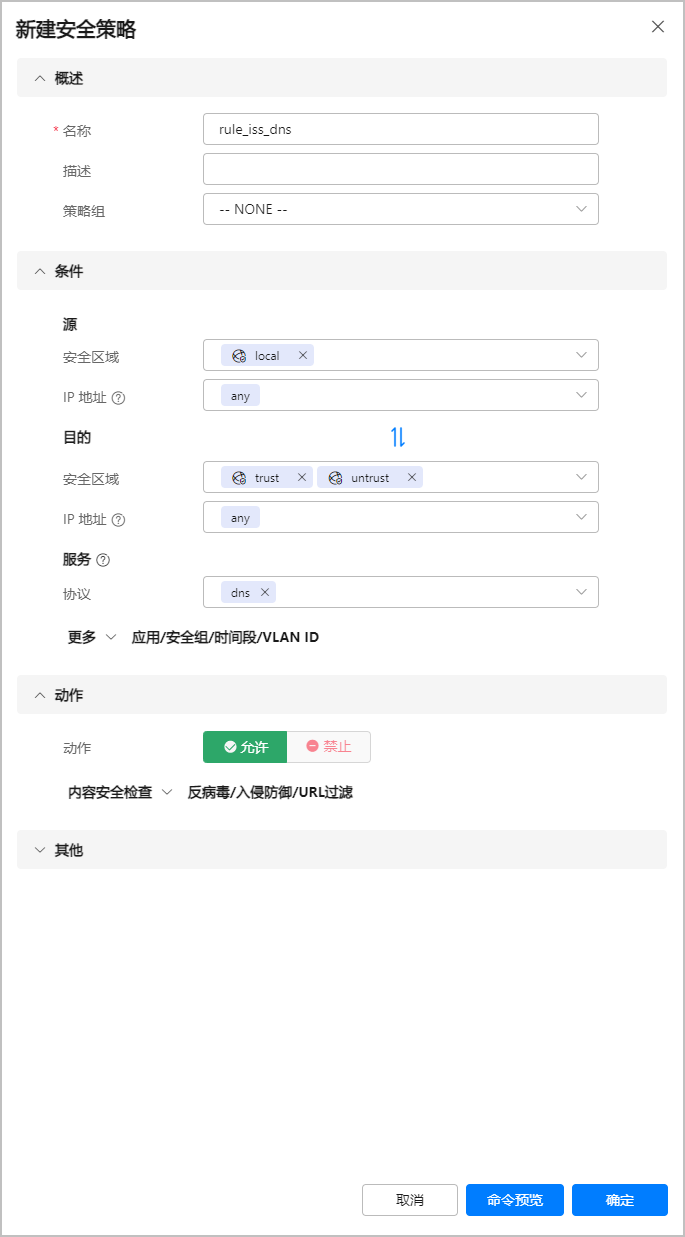

- 配置名称为“rule_iss_dns”的安全策略,源安全区域为local,目的安全区域为trust、untrust,服务选择dns,动作为“允许”。

图9 rule_iss_dns安全策略

父主题: 常见FAQ