网络ACL

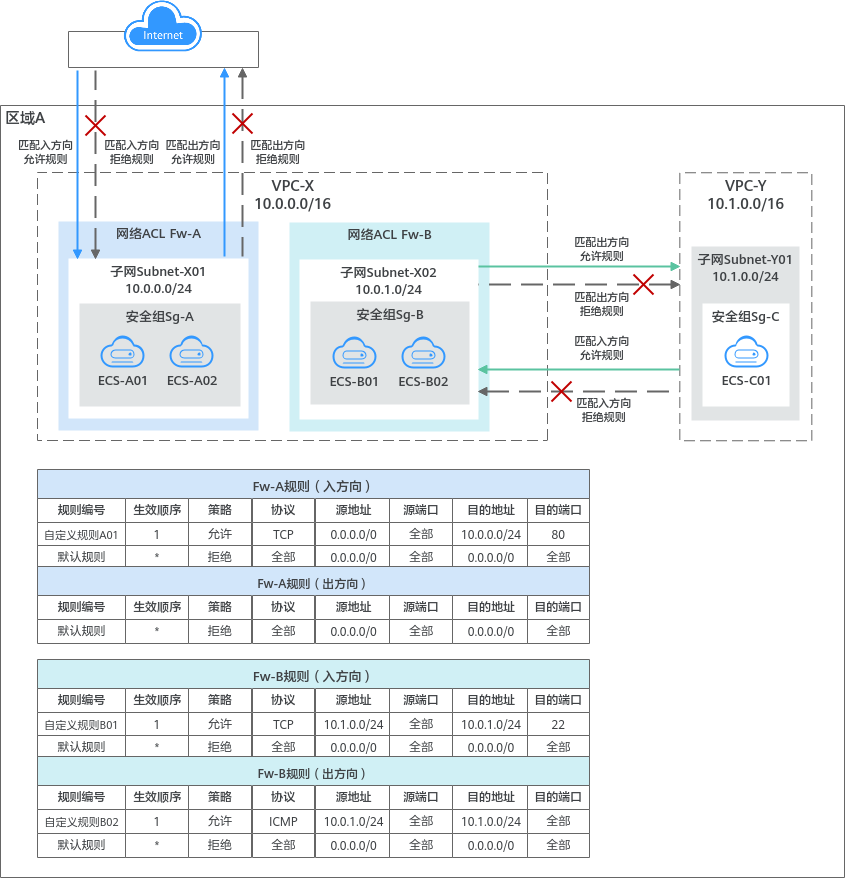

网络ACL是一个子网级别的可选安全防护层,您可以在网络ACL中设置入方向和出方向规则,并将网络ACL绑定至子网,可以精准控制出入子网的流量。

网络ACL与安全组的防护范围不同,安全组对云服务器、云容器、云数据库等实例进行防护,网络ACL对整个子网进行防护。安全组是必选的安全防护层,当您还想增加额外的安全防护层时,就可以启用网络ACL。两者结合起来,可以实现更精细、更复杂的安全访问控制。

- Fw-A的规则说明:

入方向自定义规则,允许外部任意IP地址,通过TCP (HTTP)协议访问Subnet-X01内实例的80端口。如果流量未匹配上自定义规则,则匹配默认规则,无法流入子网。

网络ACL是有状态的,允许入站请求的响应流量出站,不受规则限制,因此Subnet-X01内实例的响应流量可流出子网。非响应流量的其他流量则匹配默认规则,无法流出子网。

- Fw-B的规则说明:

入方向自定义规则,允许来自Subnet-Y01的流量,通过TCP (SSH)协议访问子网Subnet-X02内实例的22端口。

出方向自定义规则,放通ICMP协议全部端口,当在Subnet-X02内实例ping测试网络连通性时,允许去往Subnet-Y01的流量流出子网。