配置攻击惩罚标准封禁访问者指定时长

当访问者的IP、Cookie或Params恶意请求被WAF拦截时,您可以通过配置攻击惩罚,使WAF按配置的攻击惩罚时长来自动封禁访问者。例如,访问者的客户端IP(192.168.1.1)为恶意请求,如果您配置了IP攻击惩罚拦截时长为500秒,该攻击惩罚生效后,则该IP被WAF拦截时,WAF将封禁该IP,时长为500秒。

配置的攻击惩罚标准规则会同步给Web基础防护规则、CC攻击防护、精准访问防护规则和IP黑白名单等规则使用。当配置Web基础防护规则、CC攻击防护、精准访问防护规则和IP黑白名单规则时,防护动作为“拦截”或“阻断”时,可使用攻击惩罚标准功能。

约束条件

- Web基础防护、CC攻击防护、精准访问防护和黑白名单设置支持攻击惩罚功能,当攻击惩罚标准配置完成后,您还需要在Web基础防护、CC攻击防护、精准访问防护或黑白名单规则中选择攻击惩罚,该功能才能生效。

黑白名单规则中,不支持选择“长时间IP拦截”和“短时间IP拦截”的攻击惩罚。

- 在配置Cookie或Params恶意请求的攻击惩罚标准前,您需要在域名详情页面设置对应的流量标识。相关操作请参见配置攻击惩罚的流量标识。

- 已配置的攻击惩罚规则会在现有的所有WAF引擎生效。当新增引擎后,新引擎不会同步之前的攻击惩罚,导致流经新引擎的请求无法被攻击惩罚规则拦截。

例如,若已在某引擎触发针对某IP的短时间拦截规则,时长为100秒。那么,在触发后的100秒内,该IP的所有请求都会被拦截。如果新增引擎,且该IP的请求流经新引擎,则不会触发攻击惩罚规则,对应请求不会被拦截。

- 添加或修改防护规则后,规则生效需要等待几分钟。规则生效后,您可以在“防护事件”页面,查看防护效果。

规格限制

- WAF支持设置6种拦截类型,每个拦截类型只能设置一条攻击惩罚标准。

- 最大拦截时长:

- 长时间拦截(包括“长时间IP拦截”、“长时间Cookie拦截”、“长时间Params拦截”):3个月。

- 短时间拦截(包括“短时间IP拦截”、“短时间Cookie拦截”、“短时间Params拦截”):1800秒。

前提条件

- 已将网站成功接入WAF。

- 已新增防护策略,并添加策略适用的防护域名。

- 如果使用独享WAF,确保独享引擎已升级到最新版本,具体的操作请参见升级独享引擎实例。

设置攻击惩罚标准

- 登录Web应用防火墙控制台。

- 在控制台左上角,单击

图标,选择区域或项目。

图标,选择区域或项目。 - (可选) 如果您已开通企业项目,在左侧导航栏上方,单击“按企业项目筛选”下拉框,选择您所在的企业项目。完成后,页面将为您展示该企业项目下的相关数据。

- 在左侧导航栏,单击“防护策略”。

- 在防护策略列表,单击目标策略名称,进入目标策略的防护规则配置页面。

您也可以在“网站设置”页面,单击目标域名“防护策略”列的“已开启防护项”后的数字,进入网站绑定的防护策略的规则配置页面。

- 在策略信息区域,单击“设置攻击惩罚”,用户可根据自己的需要开启或关闭攻击惩罚策略。

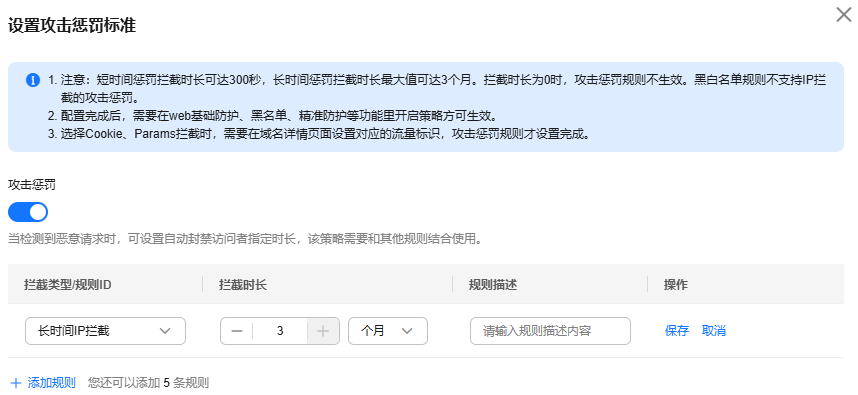

- 首次添加时,单击“添加攻击惩罚”,参数配置如表1所示。

需要增加攻击惩罚标准规则时,单击“添加规则”。

图1 设置攻击惩罚标准

表1 攻击惩罚参数说明 参数

参数说明

取值样例

拦截类型

支持以下拦截方式:

- 长时间IP拦截

- 短时间IP拦截

- 长时间Cookie拦截

- 短时间Cookie拦截

- 长时间Params拦截

- 短时间Params拦截

说明:黑白名单规则中,不支持选择“长时间IP拦截”和“短时间IP拦截”的攻击惩罚。

长时间IP拦截

拦截时长(秒)

拦截时长需要设置为整数,且设置范围为:

- 短时间拦截:“拦截类型”设置为“短时间IP拦截”、“短时间Cookie拦截”或“短时间Params拦截”,支持按“秒”配置拦截时长,设置范围为1~300秒。

- 长时间拦截:“拦截类型”设置为“长时间IP拦截”、“长时间Cookie拦截”或“长时间Params拦截”,支持按“秒”、“分钟”、“小时”、“天”、“个月”配置拦截时长,设置范围为:

- 单位为“秒”时:301~7,776,000

- 单位为“分钟”时:6~129,600

- 单位为“小时”时:1~2,160

- 单位为“天”时:1~90

- 单位为“个月”时:1~3

3个月

规则描述

可选参数,设置该规则的备注信息。

-

- 配置完成后,单击“保存”,添加的攻击惩罚标准展示在列表中。

完成以上配置后,您还可以执行以下操作:

- 查看规则状态:在防护规则列表,查看已添加的规则。此时,“规则状态”默认为“已开启”。

- 关闭规则:如果您暂时不想使该规则生效,可在目标规则“操作”列,单击“关闭”。

- 删除或修改规则:您也可以在目标规则“操作”列,单击“删除”或“修改”,删除或修改已添加的防护规则。

一键解封攻击惩罚标准

- 登录Web应用防火墙控制台。

- 在控制台左上角,单击

图标,选择区域或项目。

图标,选择区域或项目。 - (可选) 如果您已开通企业项目,在左侧导航栏上方,单击“按企业项目筛选”下拉框,选择您所在的企业项目。完成后,页面将为您展示该企业项目下的相关数据。

- 在左侧导航栏,单击“防护策略”。

- 在防护策略列表,单击目标策略名称,进入目标策略的防护规则配置页面。

您也可以在“网站设置”页面,单击目标域名“防护策略”列的“已开启防护项”后的数字,进入网站绑定的防护策略的规则配置页面。

- 单击“CC攻击防护”或“精准访问控制”配置框,在CC攻击防护规则或精准访问控制规则列表右上角,单击“一键解封”。

一键解封操作将解封当前模块下触发的所有攻击惩罚规则,即一键解封被封禁的IP、Cookie或Params。如果防护规则再次被触发,则关联的攻击惩罚会再次生效,IP、Cookie或Params依旧会根据攻击惩罚配置被封禁一段时间。

- 确定要解封当前模块所有攻击惩罚后,在“一键解封”对话框,单击“确定”。

完成后,一键解封已经被封禁的IP、Cookie或Params,直到关联攻击惩罚的防护规则再次被触发。

配置示例:Cookie拦截攻击惩罚

假如防护域名“www.example.com”已接入WAF,且访问者IP XXX.XXX.248.195为恶意请求,而您需要对来自该IP地址Cookie标记为jsessionid的访问请求封禁10分钟。

- 在“网站设置”页面,单击“www.example.com”,进入域名基本信息页面。

- 配置防护域名的Cookie流量标识,即“Session标记”。

图2 流量标识

- 添加一条拦截时长为600秒的“长时间Cookie拦截”的攻击惩罚标准。

图3 添加Cookie拦截攻击惩罚

- 开启攻击惩罚。

图4 开启攻击惩罚

- 添加一条黑白名单规则,拦截XXX.XXX.248.195,且“攻击惩罚”选择“长时间Cookie拦截”。

图5 选择攻击惩罚规则

- 清理浏览器缓存,在浏览器中访问“http://www.example.com”页面。

当XXX.XXX.248.195客户端IP访问页面时,会被WAF拦截。当WAF检测到来自该客户端IP的Cookie标记为jsessionid访问请求时,WAF将封禁该访问请求,时长为10分钟。

图6 WAF拦截攻击请求

- 返回Web应用防火墙管理控制台,在左侧导航树中,单击“防护事件”,进入“防护事件”页面,您可以查看该防护事件。