更新时间:2023-06-09 GMT+08:00

创建用户并授权使用SA

如果您需要对您所拥有的态势感知(Situation Awareness,SA)进行精细的权限管理,您可以使用统一身份认证服务(Identity and Access Management,IAM),通过IAM,您可以:

- 根据企业的业务组织,在您的帐号中,给企业中不同职能部门的员工创建IAM用户,让员工拥有唯一安全凭证,并使用SA资源。

- 根据企业用户的职能,设置不同的访问权限,以达到用户之间的权限隔离。

- 将SA资源委托给更专业、高效的其他帐号或者云服务,这些帐号或者云服务可以根据权限进行代运维。

如果帐号已经能满足您的要求,不需要创建独立的IAM用户,您可以跳过本章节,不影响您使用服务的其它功能。

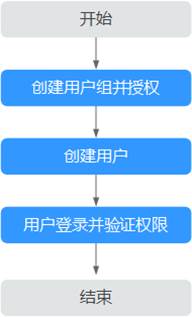

本章节为您介绍对用户授权的方法,操作流程如图1所示。

前提条件

给用户组授权之前,请您了解用户组可以添加的SA权限,并结合实际需求进行选择,SA支持的系统权限,请参见SA权限管理。

如表1所示,包括了SA的所有系统权限。

|

策略名称 |

描述 |

类别 |

依赖关系 |

|---|---|---|---|

|

SA FullAccess |

态势感知的所有权限。 |

系统策略 |

无 |

|

SA ReadOnlyAccess |

态势感知只读权限,拥有该权限的用户仅能查看态势感知数据,不具备态势感知配置权限。 |

系统策略 |

无 |

目前,“SA FullAccess”或“SA ReadOnlyAccess”权限需要配合“Tenant Guest”权限才能使用。具体说明如下:

- 配置SA所有权限:“SA FullAccess”和“Tenant Guest”权限。

其中,如果需要使用SA的资源管理和基线检查功能需要配置以下权限:

- 资源管理:“SA FullAccess”和“Tenant Administrator”权限,详细操作请参见配置相关功能所需的权限。

- 基线检查:“SA FullAccess”、“Tenant Administrator”和IAM相关权限,详细操作请参见配置相关功能所需的权限。

- 配置SA只读权限:“SA ReadOnlyAccess”和“Tenant Guest”权限。

示例流程

- 创建用户组并授权

- 创建用户并加入用户组

在IAM控制台创建用户,并将其加入1中创建的用户组。

- 用户登录并验证权限

在服务列表中选择除态势感知外(假设当前策略仅包含“SA FullAccess”)的任一服务,若提示权限不足,表示“SA FullAccess”已生效。

- 配置委托。

其中,如果需要使用SA的资源管理和基线检查功能需要配置以下权限:

- 资源管理:“SA FullAccess”和“Tenant Administrator”权限,详细操作请参见配置相关功能所需的权限。

- 基线检查:“SA FullAccess”、“Tenant Administrator”和IAM相关权限,详细操作请参见配置相关功能所需的权限。

父主题: 权限管理