Adquisición de un gateway de VPN

Escenarios

Para conectar su centro de datos local o red privada a sus ECS en una VPC, compre primero un gateway de VPN. Si elige comprar un gateway de VPN de pago por uso, se creará una conexión de VPN junto con el gateway de VPN.

Requisitos previos

- Se ha creado una VPC. Para obtener más información sobre cómo crear una VPC, consulte Creación de una VPC y subred.

- Se han configurado reglas de grupo de seguridad para la VPC, y los ECS pueden comunicarse con otros dispositivos en la nube. Para obtener más información acerca de cómo configurar reglas de grupo de seguridad, consulte Reglas de grupo de seguridad.

Procedimiento

- Inicie sesión en la consola de gestión.

- Haga clic en

en la esquina superior izquierda y seleccione la región y el proyecto deseados.

en la esquina superior izquierda y seleccione la región y el proyecto deseados. - Haga clic en Service List y elija Networking > Virtual Private Network.

- En el panel de navegación de la izquierda, elija Virtual Private Network > Classic – VPN Gateways.

Si Enterprise Edition VPN está disponible para la región seleccionada, elija Virtual Private Network > Classic.

- En la página VPN Gateways, haga clic en Buy VPN Gateway.

- Configure los parámetros basados en Tabla 1 y haga clic en Buy Now.

Tabla 1 Descripción de los parámetros del gateway de VPN Parámetro

Descripción

Valor de ejemplo

Billing Mode

Modo de facturación de un gateway de VPN, que puede ser pago por uso

Pay-per-use: Cuando compra un gateway de VPN de pago por uso, debe comprar una conexión de VPN junto con este gateway de VPN.

Pay-per-use

Region

Las regiones son áreas geográficas que están físicamente aisladas unas de otras. Las redes dentro de diferentes regiones no están conectadas entre sí, por lo que los recursos no se pueden compartir entre regiones. Para una baja latencia de red y un acceso rápido a los recursos, seleccione la región más cercana a los usuarios de destino.

AP-Singapore

Name

Nombre de un gateway de VPN.

vpngw-001

VPC

Nombre de la VPC a la que se conecta el gateway de VPN.

vpc-001

Type

Tipo de VPN. IPsec está seleccionado de forma predeterminada.

IPsec

Billed By

Un gateway de VPN de pago por uso se puede facturar por ancho de banda o por tráfico.

- Bandwidth: Debe especificar un límite de ancho de banda y pagar por la cantidad de tiempo que usa el ancho de banda.

- Traffic: Debe especificar un límite de ancho de banda y pagar por el tráfico que genera.

Traffic

Bandwidth (Mbit/s)

El ancho de banda del gateway de VPN. El ancho de banda es compartido por todas las conexiones de VPN creadas para el gateway de VPN. El tamaño total del ancho de banda utilizado por todas las conexiones de VPN creadas para un gateway de VPN no puede exceder el tamaño del ancho de banda del gateway de VPN.

Durante el uso de VPN, si el tráfico de red excede el ancho de banda del gateway de VPN, puede producirse congestión de red y pueden interrumpirse las conexiones de VPN. Por lo tanto, asegúrese de configurar suficiente ancho de banda.

Puede configurar reglas de alarma en Cloud Eye para hacer un seguimiento del ancho de banda.

100

Cuando compra un gateway de VPN de pago por uso, también necesita configurar una conexión de VPN que se creará junto con el gateway (excepto la región CN South-Shenzhen). Para obtener más información, véase Tabla 2.

Tabla 2 Descripción de los parámetros de conexión de VPN Parámetro

Descripción

Example Value

Name

Nombre de una conexión de VPN.

vpn-001

VPN Gateway

Nombre del gateway de VPN para el que se crea la conexión de VPN.

vpcgw-001

Local Subnet

Subredes de VPC que accederán a su red local con una VPN. Puede establecer la subred local a través de cualquiera de los siguientes métodos:

- Select subnet: seleccione las subredes que necesitan acceder a su centro de datos local o red privada.

- Specify CIDR block: Ingrese los bloques CIDR que necesitan acceder a su centro de datos local o red privada.

NOTA:

Los bloques CIDR de subredes locales no se pueden superponer.

192.168.1.0/24,

192.168.2.0/24

Remote Gateway

La dirección IP pública del gateway en su centro de datos o en la red privada. Esta dirección IP se utiliza para comunicarse con su VPC.

N/A

Remote Subnet

Las subredes de su red local que accederán a una VPC con una VPN. Las subredes remota y local no pueden solaparse entre sí. La subred remota no puede superponerse con bloques CIDR involucrados en las existentes interconexiones de VPC, conexiones de Direct Connect o de Cloud Connect creadas para la VPC local.

NOTA:Los bloques CIDR de subredes remotas no se pueden superponer.

192.168.3.0/24,

192.168.4.0/24

PSK

Las PSK configuradas en ambos extremos de una conexión de VPN deben ser las mismas.

La PSK:

- Contiene de 6 a 128 caracteres.

- Solo puede contener:

- Dígitos

- Letras

- Caracteres especiales: ~ ` !@ # $ % ^ ( ) - _ + = [ ] { } | \ , . / : ;

Test@123

Confirm PSK

Ingrese la PSK de nuevo.

Test@123

Advanced Settings

Custom

Tabla 3 Política de IKE Parámetro

Descripción

Valor de ejemplo

Authentication Algorithm

Algoritmo de hash utilizado para la autenticación. Se admiten los siguientes algoritmos:

- MD5 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- SHA1 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- SHA2-256

- SHA2-384

- SHA2-512

El algoritmo predeterminado es SHA2-256.

SHA2-256

Encryption Algorithm

Algoritmo de encriptación. Se admiten los siguientes algoritmos:

- AES-128

- AES-192

- AES-256

- 3DES (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

El algoritmo predeterminado es AES-128.

AES-128

DH Algorithm

Algoritmo de intercambio de claves Diffie-Hellman. Se admiten los siguientes algoritmos:

- Grupo 1 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- Grupo 2 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- Grupo 5 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- Group 14

- Group 15

- Group 16

- Group 19

- Group 20

- Group 21

El valor predeterminado es Group 14.

Los algoritmos de DH configurados en ambos extremos de una conexión de VPN deben ser los mismos. De lo contrario, la negociación no funcionará.

Group 14

Version

Versión del protocolo de IKE. El valor puede ser uno de los siguientes:

- v1 (no recomendado debido a riesgos de seguridad)

- v2

El valor predeterminado es v2.

v2

Lifetime (s)

Duración de una SA, en segundos

Una SA se renegociará cuando expire su vida útil.

El valor predeterminado es 86400.

86400

Tabla 4 Política de IPsec Parámetro

Descripción

Valor de ejemplo

Authentication Algorithm

Algoritmo de hash utilizado para la autenticación. Se admiten los siguientes algoritmos:

- SHA1 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- MD5 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- SHA2-256

- SHA2-384

- SHA2-512

El algoritmo predeterminado es SHA2-256.

SHA2-256

Encryption Algorithm

Algoritmo de encriptación. Se admiten los siguientes algoritmos:

- AES-128

- AES-192

- AES-256

- 3DES (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

El algoritmo predeterminado es AES-128.

AES-128

PFS

Algoritmo utilizado por la función Perfect forward secrecy (PFS).

PFS admite los siguientes algoritmos:

- DH grupo 1 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- DH grupo 2 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- DH grupo 5 (Este algoritmo es inseguro. Tenga cuidado al usar este algoritmo.)

- DH group 14

- DH group 15

- DH group 16

- DH group 19

- DH group 20

- DH group 21

El algoritmo predeterminado es DH group 14.

DH group 14

Transfer Protocol

Protocolo de seguridad utilizado en IPsec para transmitir y encapsular datos de usuario. Se admiten los siguientes protocolos:

- ESP

- AH

- AH-ESP

El protocolo predeterminado es ESP.

ESP

Lifetime (s)

Duración de una SA, en segundos

Una SA se renegociará cuando expire su vida útil.

El valor predeterminado es 3600.

3600

No se recomiendan los siguientes algoritmos porque no son lo suficientemente seguros:

Algoritmos de autenticación: SHA1 y MD5

Algoritmo de cifrado: 3DES

Algoritmos de DH: Grupo 1, Grupo 2 y Grupo 5

- Confirme la información del gateway de VPN y haga clic en Buy Now.

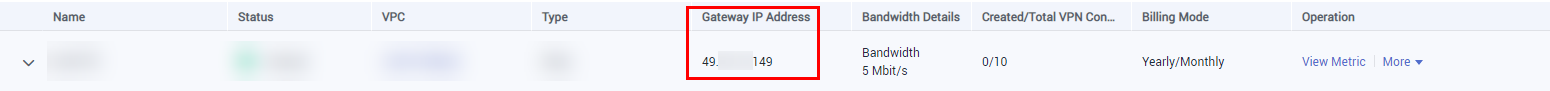

Después de crear un gateway de VPN, el sistema asigna automáticamente una dirección IP pública, es decir, la dirección IP mostrada en la columna Gateway IP Address de la lista de gateway de VPN. La dirección IP del gateway también es la dirección IP del gateway remoto configurado en la red VPN local. Figura 1 muestra la dirección IP del gateway.