¿Por qué se generan muchos logs de origen ip_type en el VNC?

Escenario

Versión del clúster: v1.15.6-r1

Tipo de clúster: clúster de CCE

Modelo de red: red de VPC

Sistema operativo del nodo: CentOS 7.6

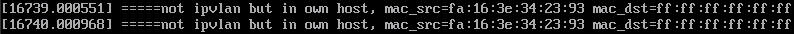

Cuando los contenedores en los nodos anteriores se comunican entre sí, el componente de red de contenedores informa de un gran número de fuentes ip_types o "no ipvlan sino en registros de host propios" en el VNC. Como resultado, la página de VNC en el nodo y el rendimiento de la red de contenedores en escenarios de alta carga se ven afectados. Los síntomas de este problema son los siguientes:

Localización de fallas

1. Comprobación rápida

Este método se aplica a los nodos de pago por uso. Compruebe el tiempo de creación del nodo en la consola de CCE. Los nodos CentOS 7.6 creados a partir del 24 de febrero de 2021 no tienen este problema.

2. Comprobación precisa (General)

Puede realizar los siguientes pasos para comprobar si un nodo está afectado:

- Inicie sesión en cada nodo de CCE como el usuario root.

- Ejecute el siguiente comando para comprobar si el nodo es arriesgado:

ETH0_IP=$(ip addr show eth0 | grep "inet " | head -n 1 | awk '{print $2}' | awk -F '/' '{print $1}') ;arping -w 0.2 -c 1 -I gw_11cbf51a 1.1.1.1 >/dev/null 2>&1 ; echo ;dmesg -T | grep -E "==not ipvlan but in own host|==source ip_type" 1>/dev/null 2>&1 ; if [[ "$?" == "0" ]];then echo "WARNING, node ${ETH0_IP} is affected"; else echo "node ${ETH0_IP} works well"; fi;

En este comando, el 1.1.1.1 es una dirección IP de ejemplo, que solo se usa para activar el envío de paquetes ARP. Puede usarlo o reemplazarlo con una dirección IP válida.

- Si se muestra la siguiente información, el nodo tiene los riesgos potenciales. 10.2.0.35 es la dirección IP de la NIC eth0 en el nodo. La dirección IP real se mostrará en su consulta.

WARNING, node 10.2.0.35 is affected

Si se muestra la siguiente información, el nodo no tiene este problema:

node 10.2.0.35 works well

Procedimiento

Si aún desea utilizar el nodo, restablezca los nodos de CentOS 7.6 en el clúster para actualizar los componentes de red a la versión más reciente. Para obtener más información, consulte Restablecimiento de un nodo.

Si desea eliminar el nodo riesgoso y comprar uno nuevo, consulte Eliminar un nodo y Comprar un nodo.