更新时间:2025-12-23 GMT+08:00

如何查看二进制成分分析的开源漏洞文件路径

有多种方式可查看开源漏洞分析结果的文件路径:

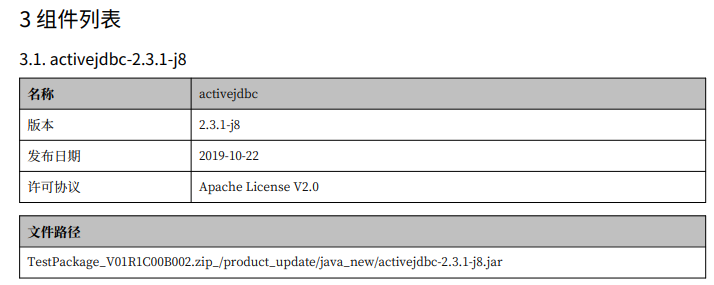

- 方式一:进入报告详情页面,打开开源漏洞分析扫描结果,单击“组件名称”可查看包含组件的文件对象,鼠标放在相应“对象路径”,即可查看该对象路径,也可单击右侧按钮复制。 图1 查看文件对象路径

- 方式三:打开报告详情页面,单击“下载报告”,“生成Excel报告”,待文件生成后单击“导出Excel”下载报告至本地,查阅Excel报告中“组件报告”或“漏洞报告”sheet页,即可查看相应组件文件路径。

对象路径以“/”标识目录结构,其中“_/”表示服务对该层文件进行解析,进一步分析其子目录文件。比如:scrm-service-weixin.jar_/BOOT-INF/classes/libWeWorkFinanceSdk_Java.so,您可以对scrm-service-weixin.jar进行解压缩,查看其子目录BOOT-INF/classes/libWeWorkFinanceSdk_Java.so文件,分析该文件中开源软件是否存在或准确。

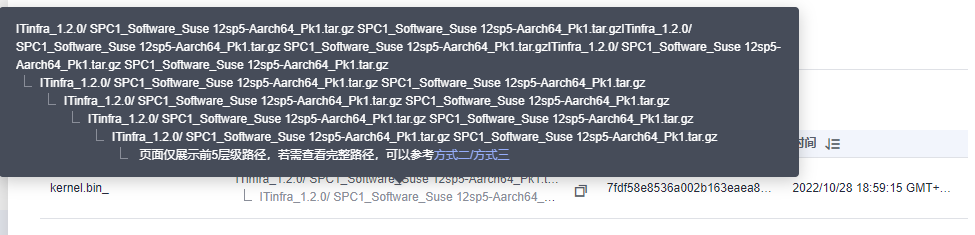

若文件有多个层级,则表示服务对父层级文件进行解析,分析子层级文件是否引用开源软件。对于方式一,多层级效果以换行缩进形式呈现,如下图所示;对于方式二或方式三,多层级路径以“:”连接展示。

父主题: 二进制成分分析类