查看容器告警事件

企业主机安全可对您已开启的告警防御能力提供总览数据,帮助您快速了解安全告警概况包括需紧急处理告警、告警总数、存在告警的容器、已处理告警事件

事件列表仅保留近30天内发生的告警事件,您可以根据自己的业务需求,自行判断并处理告警,快速清除资产中的安全威胁。

告警事件处理完成后,告警事件将从“未处理”状态转化为“已处理”。

约束限制

未开启防护的服务器不支持告警事件相关操作。

查看容器告警事件

- 登录企业主机安全控制台。

- 在控制台左上角,单击

图标,选择区域或项目。

图标,选择区域或项目。 - 在左侧导航栏中选择,进入“容器安全告警”页面,查看容器告警事件信息。

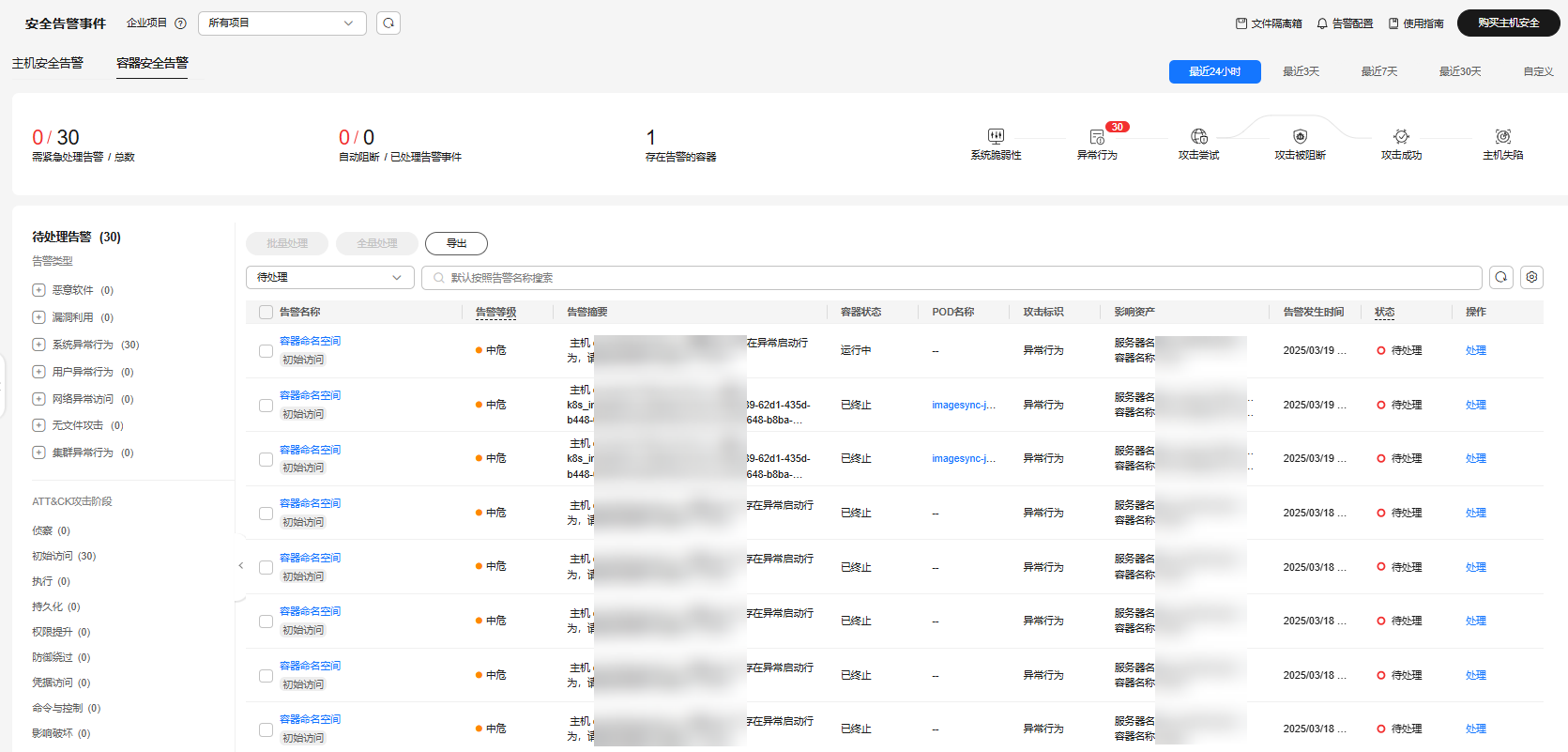

图1 容器安全告警

表1 容器安全告警统计说明 参数名称

参数说明

需紧急处理的告警/总数

需紧急处理告警的数量和告警总数;单击相应数值可查看对应的告警事件列表。

自动阻断/已处理告警事件

系统已自动隔离查杀的告警数量和已处理的告警数量;单击相应数值可查看对应的告警事件列表。

存在告警的容器

展示存在告警的容器数量。

- 根据告警类型或ATT&CK攻击阶段查看告警列表

在“待处理告警”栏,选择告警类型或ATT&CK攻击阶段,查看同类告警列表。关于ATT&CK攻击阶段的含义请参见表 ATT&CK攻击阶段说明。

ATT&CK的全称为Adversarial Tactics, Techniques, and Common Knowledge,它是一个站在攻击者的视角来描述攻击中各阶段用到的技术的模型。

- 查看容器告警事件详细信息

单击目标告警事件的告警名称,进入告警事件详情页面,可查看告警说明及处置建议、HSS调查取证发现的告警路径/地址、相似告警处置记录等。告警信息说明如表 告警详细信息参数说明所示。

对于部分HSS已确定为恶意软件的告警,HSS会将告警源文件保存在云端中心,支持下载。您可以将告警源文件下载到本地进行分析查看,告警源文件压缩包解压密码为“unlock”。

对于未确认为恶意软件的告警,暂不支持告警源文件下载,您需要根据实际业务情况判断文件是否为恶意文件或误报。

表3 告警详细信息参数说明 参数名称

参数说明

情报引擎

HSS采用的检测引擎,包括病毒检测引擎、AI检测引擎、恶意情报检测引擎。

攻击状态

当前威胁攻击服务器的状态。

首次告警发生时间

首次发生攻击告警的时间。

告警ID

告警的唯一ID。

Att&CK阶段

攻击者在各阶段用到的攻击技术模型,详细说明请参见表 ATT&CK攻击阶段说明。

最新告警发生时间

最新发生攻击告警的时间。

告警信息

告警的详细信息说明,包括告警说明、告警摘要、受影响资产和处置建议。

调查取证

HSS根据告警类型调查到的攻击触发路径或病毒类型等信息,帮助您快速排查溯源定位处理攻击源。

- 进程树:当告警事件含进程信息时,调查取证栏目会展示进程树。进程树信息包含进程ID、进程文件路径、进程命令行、进程启动时间、进程文件hash等信息,您可以根据这些进程信息定位恶意进程。

- 文件取证信息:当告警事件含文件信息时,调查取证栏目会展示文件取证信息。文件取证信息包含文件路径、文件hash、文件操作类型、用户信息(瞬时进程可能获取不到)等,您可以根据这些信息定位文件变更。

- 网络取证信息:当告警事件含网络相关信息时,调查取证栏目会展示网络取证信息。网络取证信息包含本地IP地址、本地端口、远程IP地址、远程端口以及协议等,您可以根据这些信息判断是否为非法用户行为。

- 用户取证信息:当告警事件含用户行为信息时,调查取证栏目会展示用户取证信息。用户取证信息包含用户名称、用户登录IP、登录的服务类型、登录服务端口、最后一次登录事件以及登录失败次数等,您可以根据这些信息判断是否为非法访问行为。

- 注册表取证信息:当告警事件含注册表信息时,调查取证栏目会展示注册表取证信息。注册表取证信息包含注册表KEY、注册表VALUE等,您可以根据这些信息定位注册表风险。

- 异常登录取证信息:当告警事件含异常登录信息时,调查取证栏目会展示异常登录取证信息。异常登录取证信息包含登录IP、端口等,您可以根据这些信息定位是否为可信登录。

- 恶意软件取证信息:当告警事件含软件信息时,调查取证栏目会展示恶意软件取证信息。恶意软件取证信息包含恶意软件家族、病毒名称、病毒类型、置信度等信息。您可以根据这些信息定位恶意软件。

- 自启动项取证信息:当告警事件含自启动项信息时,调查取证栏目会展示自启动项取证信息。自启动项取证信息包含用户、命令、自启动项信息、进程文件命令行等信息。您可以根据这些信息定位自启动项。

- 内核取证信息:当告警事件含内核信息时,调查取证栏目会展示内核取证信息。内核取证信息包含系统函数、内核函数等信息。您可以根据这些信息定位内核风险。

- 容器取证信息:当告警事件含容器信息时,调查取证栏目会展示容器取证信息。容器取证信息包含容器名称、镜像ID等信息。您可以根据这些信息定位容器风险。

相似告警

与本次告警的主机和事件类型相同的告警。您可以根据相似告警的处置方法处理本次告警。

- 查看容器告警事件Pod详情。

单击目标告警事件的Pod名称,进入Pod详情页面,可以查看节点IP、命名空间、Pod IP、Pod标签、容器列表等信息。

- 根据告警类型或ATT&CK攻击阶段查看告警列表