基本概念

本章为您介绍使用IAM服务时常用的基本概念:账号、IAM用户、账号与IAM用户的关系、身份凭证、虚拟MFA、用户组、授权、权限、项目、委托、企业项目。

账号

当您首次使用云服务平台时注册的账号,该账号是您的资源归属,对其所拥有的资源及云服务具有完全的访问权限,可以重置用户密码、分配用户权限等。

IAM用户

由账号在IAM中创建的用户,是云服务的使用人员,具有独立的身份凭证(密码和访问密钥),根据账号授予的权限使用资源。

如果您忘记了IAM用户的登录密码,可以重置密码,重置方法请参见:常见问题>密码凭证类>忘记密码怎么办。

账号与IAM用户的关系

账号与IAM用户可以类比为父子关系。IAM用户由账号创建,只能拥有账号授予的资源使用权限,账号可以随时修改或者撤销IAM用户的使用权限。

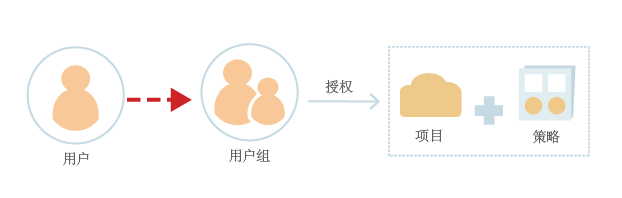

授权

授权是您将IAM用户完成具体工作需要的权限授予IAM用户,授权通过策略定义的权限生效,通过给用户组授予策略(包括系统策略和自定义策略),用户组中的IAM用户就能获得策略中定义的权限,这一过程称为授权。用户获得具体云服务的权限后,可以对云服务进行操作,例如,管理您账号中的ECS资源。

用户组

用户组是IAM用户的集合,IAM可以通过用户组功能实现用户的授权。您创建的IAM用户,加入特定用户组后,将具备对应用户组的权限。当某个IAM用户加入多个用户组时,此IAM用户同时拥有多个用户组的权限,即多个用户组权限的全集。

“admin”为系统缺省提供的用户组,具有所有云服务资源的操作权限。将IAM用户加入该用户组后,IAM用户可以操作并使用所有云资源,包括但不仅限于创建用户组及用户、修改用户组权限、管理资源等。

权限

- 角色:角色是IAM最初提供的一种粗粒度的授权能力,当前有部分云服务不支持基于角色的授权。 角色并不能满足用户对精细化授权的要求,无法完全达到企业对权限最小化的安全管控要求。

- 策略:策略是IAM最新提供的一种细粒度授权的能力,可以精确到具体操作、资源、条件等。使用基于策略的授权是一种更加灵活地授权方式,能够满足企业对权限最小化的安全管控要求。例如:针对ECS服务,管理员能够控制IAM用户仅能对某一类云服务器的资源进行指定的管理操作。策略包含系统策略和自定义策略。

- 云服务在IAM预置了常用授权项,称为系统策略。管理员给用户组授权时,可以直接使用这些系统策略,系统策略只能使用,不能修改。如果管理员在IAM控制台给用户组或者委托授权时,无法找到特定服务的系统策略,原因是该服务暂时不支持IAM。

- 如果系统策略无法满足授权要求,管理员可以根据各服务支持的授权项,创建自定义策略,并通过给用户组授予自定义策略来进行精细的访问控制,自定义策略是对系统策略的扩展和补充。目前支持可视化视图、JSON视图两种自定义策略配置方式。

身份凭证

- 密码:常见的身份凭证,密码可以用来登录控制台,还可以调用API接口。

- 访问密钥:即AK/SK(Access Key ID/Secret Access Key),调用API接口的身份凭证,不能登录控制台。访问密钥中具有验证身份的签名,通过加密签名验证可以确保机密性、完整性和请求双方身份的正确性。

虚拟MFA

虚拟MFA(Multi-Factor Authentication,简称MFA),是一款能产生6位数字认证码的应用程序,遵循基于时间的一次性密码 (Time-Based One-Time Password,TOTP)标准。MFA设备可以基于硬件也可以基于软件,云服务平台目前仅支持基于软件的虚拟MFA,即虚拟MFA应用程序,可以在移动硬件设备(包括智能手机)上运行,获取认证码并进行身份认证。

项目

区域默认对应一个项目,这个项目由系统预置,用来隔离物理区域间的资源(计算资源、存储资源和网络资源),以默认项目为单位进行授权,用户可以访问您账号中该区域的所有资源。如果您希望进行更加精细的权限控制,可以在区域默认的项目中创建子项目,并在子项目中创建资源,然后以子项目为单位进行授权,使得用户仅能访问特定子项目中资源,使得资源的权限控制更加精确。

企业项目

企业项目是项目的升级版,针对企业不同项目间资源的分组和管理,是逻辑隔离。企业项目中可以包含多个区域的资源,且项目中的资源可以迁入迁出。

委托

委托根据委托对象的不同,分为委托其他账号和委托其他云服务。

- 委托其他账号:通过委托信任功能,您可以将自己账号中的资源操作权限委托给更专业、高效的其他账号,被委托的账号可以根据权限代替您进行资源运维工作。

- 委托其他云服务:由于云服务平台各服务之间存在业务交互关系,一些云服务需要与其他云服务协同工作,需要您创建云服务委托,将操作权限委托给该服务,让该服务以您的身份使用其他云服务,代替您进行一些资源运维工作。